在Linux环境下搭建邮件服务器是一个涉及多个组件协同工作的过程,主要包括MTA(邮件传输代理)、MDA(邮件投递代理)、POP3/IMAP服务以及反垃圾邮件和反病毒功能,以下以Postfix作为MTA、Dovecot作为MDA/IMAP服务器,结合SpamAssassin和ClamAV实现反垃圾邮件和反病毒功能为例,详细说明搭建步骤。

环境准备与系统初始化

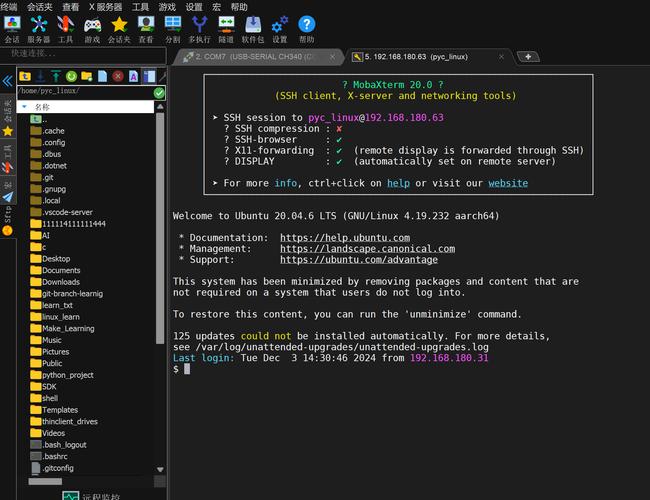

首先确保Linux系统为稳定版本(如Ubuntu 20.04或CentOS 8),并配置静态IP地址、主机名(例如mail.example.com)以及正确的DNS解析(MX记录指向邮件服务器IP,A记录将主机名与IP绑定),关闭防火墙或开放必要端口(SMTP 25、SMTPS 465、IMAP 143、IMAPS 993、Submission 587),以Ubuntu为例,更新系统并安装基础依赖:

sudo apt update && sudo apt upgrade -y sudo apt install -y wget curl vim openssl

安装配置Postfix(MTA)

Postfix负责邮件的传输和路由,是邮件服务器的核心组件。

-

安装Postfix:

sudo apt install -y postfix

安装过程中会弹出配置界面,选择“Internet Site”,并输入“System mail name”(例如example.com),这将成为邮件域名后缀。

(图片来源网络,侵删)

(图片来源网络,侵删) -

配置Postfix主文件:

编辑/etc/postfix/main.cf,关键参数如下:myhostname = mail.example.com # 服务器主机名 mydomain = example.com # 邮件域名 myorigin = $mydomain # 邮件发件人域名后缀 inet_interfaces = all # 监听所有网络接口 mydestination = $myhostname, localhost.$mydomain, localhost, $mydomain # 允许接收的域名 home_mailbox = Maildir/ # 邮件存储格式为Maildir(兼容Dovecot) smtpd_sasl_type = dovecot # 集成Dovecot认证 smtpd_sasl_path = private/auth # SASL认证路径 smtpd_sasl_auth_enable = yes # 启用SMTP认证 smtpd_recipient_restrictions = permit_mynetworks, permit_sasl_authenticated, reject_unauth_destination # 收件人限制策略

-

创建SSL证书(若未购买证书,可自签名):

sudo openssl req -new -x509 -days 365 -nodes -out /etc/postfix/smtpd.pem -keyout /etc/postfix/smtpd.pem sudo chmod 600 /etc/postfix/smtpd.pem

在

main.cf中启用SSL:smtpd_use_tls = yes smtpd_tls_cert_file = /etc/postfix/smtpd.pem smtpd_tls_key_file = /etc/postfix/smtpd.pem

-

重启Postfix服务:

sudo systemctl restart postfix

安装配置Dovecot(MDA/IMAP)

Dovecot负责邮件的本地投递(MDA)并提供IMAP/POP3服务,支持Maildir格式。

-

安装Dovecot:

sudo apt install -y dovecot-imapd dovecot-pop3d dovecot-sieve dovecot-lmtpd

-

配置Dovecot核心文件:

编辑/etc/dovecot/dovecot.conf,确保包含:protocols = imap pop3 lmtp sieve # 启用协议 mail_location = maildir:~/Maildir # 邮件存储路径

配置认证机制

/etc/dovecot/conf.d/10-auth.conf:disable_plaintext_auth = yes # 禁止明文认证 auth_mechanisms = plain login # 支持的认证方式

配置SSL

/etc/dovecot/conf.d/10-ssl.conf:ssl = required # 强制SSL ssl_cert = </etc/postfix/smtpd.pem # 复用Postfix证书 ssl_key = </etc/postfix/smtpd.pem

-

集成Postfix与Dovecot认证:

创建/etc/postfix/sasl/smtpd.conf:pwcheck_method: auxprop auxprop_plugin: sql mech_list: plain login

编辑

/etc/dovecot/conf.d/10-master.conf,添加LMTP服务(用于Postfix投递邮件):service lmtp { inet_listener lmtp { address = 127.0.0.1 port = 24 } } service auth { unix_listener /var/spool/postfix/private/auth { mode = 0660 user = postfix group = postfix } } -

重启Dovecot服务:

sudo systemctl restart dovecot

创建系统邮箱与用户

邮件服务器的用户依赖系统用户,每个用户对应一个邮箱,创建用户test:

sudo useradd -m test # 创建系统用户(-m自动创建家目录) sudo passwd test # 设置用户密码

用户登录IMAP/POP3时,将自动在/home/test/Maildir下存储邮件。

配置反垃圾邮件(SpamAssassin)与反病毒(ClamAV)

-

安装SpamAssassin:

sudo apt install -y spamassassin spamc

编辑

/etc/spamassassin/local.cf:report_safe 0 # 不标记垃圾邮件为附件 required_score 5.0 # 垃圾邮件判定阈值(越高越严格) rewrite_header Subject *****SPAM***** # 垃圾邮件标题标记

配置Postfix调用SpamAssassin:编辑

/etc/postfix/main.cf,添加:content_filter = spamassassin

创建

/etc/postfix/spamassassin.sh脚本:#!/bin/bash /usr/bin/spamc -e /usr/sbin/sendmail -i "$@"

赋予执行权限并重启Postfix:

sudo chmod +x /etc/postfix/spamassassin.sh sudo postconf "content_filter=spamassassin:[127.0.0.1]:10025" sudo systemctl restart postfix

-

安装ClamAV:

sudo apt install -y clamav clamav-daemon sudo freshclam # 更新病毒库

配合SpamAssassin扫描病毒,编辑

/etc/spamassassin/local.cf:loadplugin Mail::SpamAssassin::Plugin::ClamAV clamav_maxsize 100M # 最大扫描文件大小

测试邮件服务器

-

本地测试:使用

mail命令发送测试邮件:echo "Test body" | mail -s "Test Subject" test@example.com

检查

/var/log/mail.log确认投递状态。 -

远程测试:使用Outlook或Thunderbird配置IMAP/SMTP服务器(服务器IP/主机名,端口993/465,SSL启用),或通过在线工具(如testyourmailserver.com)测试。

维护与监控

- 日志查看:

tail -f /var/log/mail.log(Postfix)、tail -f /var/log/dovecot.log(Dovecot)。 - 备份:定期备份

/etc/postfix、/etc/dovecot及用户邮件目录(如/home)。 - 用户管理:通过

useradd/userdel添加或删除用户,邮箱自动同步。

相关问答FAQs

Q1: 邮件服务器发送邮件被标记为垃圾邮件怎么办?

A: 可能原因包括DNS解析不完整(缺少SPF、DKIM、DMARC记录)、IP地址被列入黑名单、邮件内容含敏感词,解决方案:① 配置SPF记录(如v=spf1 mx -all),DKIM签名(使用opendkim),DMARC策略;② 检查IP黑名单(如mxtoolbox.com),联系服务商解封;③ 避免使用营销词汇,确保发件人域名与服务器匹配。

Q2: 如何实现邮件服务器的负载均衡与高可用?

A: 可通过多台服务器部署相同环境,使用Keepalived实现VIP(虚拟IP)故障转移,前端使用Nginx或HAProxy做负载均衡,建议部署分布式存储(如GlusterFS)或共享NAS,确保多台服务器邮件数据同步,对于大规模场景,可考虑专业邮件集群方案(如Zimbra或Exchange)。