在网络安全运维中,日志管理是不可或缺的一环,而思科(Cisco)作为全球领先的网络设备供应商,其设备产生的日志信息对于故障排查、安全审计和网络性能优化具有至关重要的作用,为了高效收集、存储和分析这些日志,部署专业的日志服务器软件成为许多企业的必然选择,本文将详细探讨Cisco日志服务器的相关软件方案、部署流程、功能特点及最佳实践,帮助读者构建完善的日志管理体系。

Cisco日志管理的重要性与挑战

思科设备(如路由器、交换机、防火墙、无线接入点等)在运行过程中会产生大量系统日志、安全日志和事件日志,这些日志记录了设备的运行状态、配置变更、网络流量异常及安全威胁等信息,通过集中管理这些日志,运维人员可以实现快速故障定位,例如当网络出现延迟或中断时,通过分析设备日志中的错误代码和时间戳,可迅速定位故障设备或端口;在安全领域,日志服务器能够帮助检测恶意访问、DDoS攻击等威胁,为安全事件溯源提供依据,随着网络规模的扩大和设备数量的增加,日志数据呈爆炸式增长,传统的人工查看方式已无法满足需求,因此需要借助专业的日志服务器软件实现自动化、智能化的日志处理。

主流Cisco日志服务器软件方案

市场上支持Cisco设备日志收集与分析的软件种类繁多,可分为开源工具、商业解决方案及思科自有产品三大类,以下对几类典型方案进行详细对比:

| 软件类型 | 代表工具 | 核心功能 | 优势 | 局限性 |

|---|---|---|---|---|

| 开源工具 | ELK Stack(Elasticsearch+Logstash+Kibana) | 日志收集、存储、索引、可视化分析 | 开源免费、灵活性高、社区支持丰富,支持自定义插件 | 部署复杂度高,需要专业运维知识,对硬件资源要求较高,日志分析需编写复杂查询语句 |

| 开源工具 | Graylog | 日志收集、解析、告警、仪表盘 | 界面友好,支持多种输入输出插件,内置告警机制 | 社区版功能有限,高级功能需付费,大规模集群部署稳定性有待验证 |

| 商业解决方案 | Splunk | 实时日志分析、机器学习学习、安全威胁检测 | 功能强大,扩展性好,支持丰富的数据源和可视化模板,提供专业技术支持 | 价格昂贵,中小企业部署成本较高,学习曲线较陡峭 |

| 商业解决方案 | IBM QRadar | 日志收集、SIEM集成、用户行为分析、合规性审计 | 安全功能突出,与IBM其他安全产品集成度高,满足合规性要求(如GDPR、HIPAA) | 部署配置复杂,硬件资源消耗大, license费用较高 |

| 思科自有产品 | Cisco Common Services (CCS) | 集成思科设备管理,支持日志收集、设备监控、配置备份 | 与思科设备原生集成度高,兼容性好,提供统一管理平台 | 仅支持思科设备,跨品牌设备兼容性差,功能相对单一 |

| 思科自有产品 | Cisco Secure Firewall Management Center (SFM) | 专注于思科防火墙日志管理,提供威胁情报、策略分析、报表生成 | 针对防火墙安全优化,实时威胁响应,与思科安全生态联动 | 仅适用于思科防火墙设备,通用性差,需搭配思科安全设备使用 |

Cisco日志服务器软件的部署流程

以开源的ELK Stack为例,其部署流程可分为环境准备、软件安装、配置优化及设备对接四个步骤:

-

环境准备:根据日志数据量预估硬件资源,建议配置至少8核CPU、32GB内存、1TB SSD存储,并安装Linux操作系统(如CentOS 7/8),确保服务器与Cisco设备网络互通,关闭防火墙或开放相关端口(如ELK默认的9200、5044端口)。

(图片来源网络,侵删)

(图片来源网络,侵删) -

软件安装:通过Yum或Docker方式安装Elasticsearch、Logstash和Kibana,Elasticsearch作为分布式搜索引擎,需配置集群节点(单节点测试可省略);Logstash负责日志过滤和转换,需安装input插件(如file、syslog)和output插件(如elasticsearch);Kibana用于可视化,安装后通过浏览器访问默认端口5601进行初始化配置。

-

配置优化:在Elasticsearch的

elasticsearch.yml中配置集群名称、节点角色、内存分配(建议不超过物理内存的50%);在Logstash的pipeline.conf中定义日志输入源、过滤规则(如使用grok插件解析思科日志格式)和输出目标;在Kibana中创建索引模式、仪表盘和可视化图表,例如通过“Discover”模块查看原始日志,通过“Visualize”模块生成流量趋势图。 -

设备对接:在Cisco设备(如Cisco IOS路由器)上启用日志功能,通过以下命令将日志发送至日志服务器:

logging host [日志服务器IP] logging trap informational // 设置日志级别(如informational、debugging) logging facility local7 // 定义日志设施 service timestamps debug datetime msec // 启用时间戳

确保设备与服务器之间的网络可达,并检查防火墙是否允许UDP/TCP 514端口(Syslog默认端口)的流量。

(图片来源网络,侵删)

(图片来源网络,侵删)

日志服务器软件的核心功能应用

-

日志过滤与解析:通过Logstash的grok插件,可自定义正则表达式解析思科设备的非结构化日志,将日志“%SYS-5-CONFIG_I: Configured from console by admin”解析为字段

timestamp(时间戳)、facility(facility)、severity(级别)、message),便于后续结构化查询。 -

实时告警与通知:利用Kibana的Alert功能或ELK第三方插件(如ElastAlert),设置告警规则,当检测到日志中包含“ACL Denied”关键词时,触发邮件或钉钉通知,提醒运维人员潜在的安全事件。

-

长期存储与归档:通过Elasticsearch的ILM(Index Lifecycle Management)策略,可配置日志索引的热温冷存储:热阶段用于实时查询,温阶段降低查询频率,冷阶段迁移至低成本存储(如AWS S3),最终自动删除过期索引,节省存储成本。

-

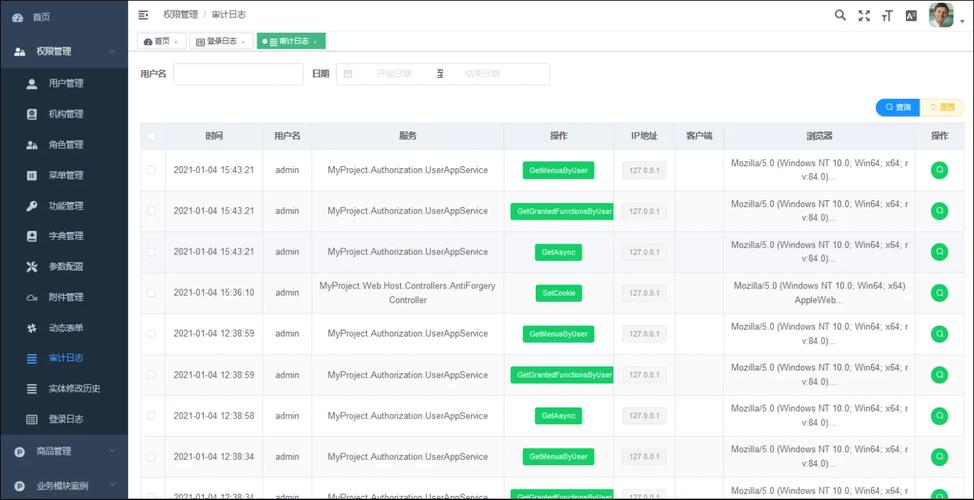

合规性审计:针对金融、医疗等行业的合规要求(如PCI DSS、SOX),日志服务器可生成审计报表,记录设备的配置变更、登录操作等关键事件,并支持导出PDF或CSV格式,满足审计机构检查需求。

部署过程中的常见问题与优化建议

-

日志延迟问题:若出现日志收集延迟,可从网络带宽、Logstash性能、Elasticsearch索引压力三方面排查,建议增加Logstash工作线程数(在

pipeline.yml中配置pipeline.workers),或使用Filebeat替代Logstash进行轻量级日志采集。 -

日志格式不兼容:不同型号的思科设备(如IOS、NX-OS、ASA)日志格式存在差异,需针对每种设备编写独立的grok模式,可借助

grok debugger工具在线调试正则表达式,确保解析准确性。 -

存储空间不足:通过Elasticsearch的

_cat/indices?v命令查看索引大小,合理设置日志保留周期(如30天),并启用压缩(在elasticsearch.yml中配置indices.codec.best_compression: true)。

相关问答FAQs

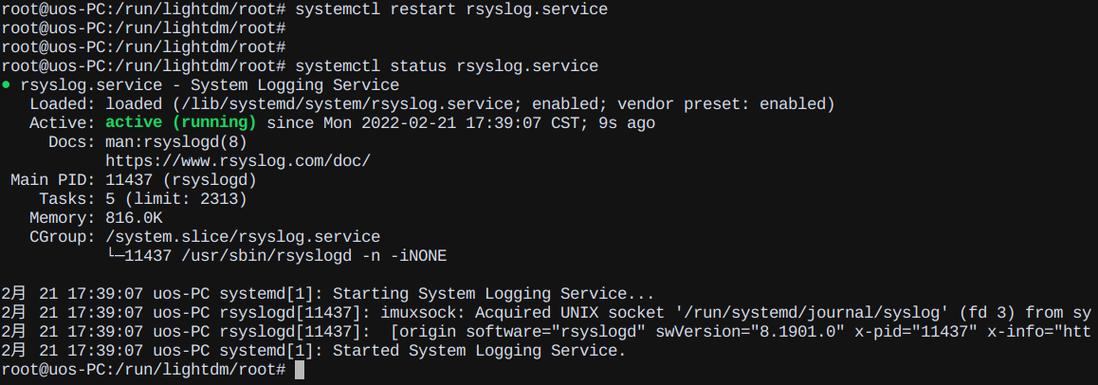

问题1:如何验证Cisco设备已成功将日志发送至服务器?

解答:可通过以下步骤验证:

- 在日志服务器上,使用

tail -f /var/log/messages(若使用Syslog-ng,则路径为/var/log/syslog)查看实时日志,确认是否收到来自Cisco设备的日志条目; - 登录Kibana,进入“Discover”模块,选择对应的索引模式,查看时间戳是否为当前时间,日志内容是否包含设备IP地址和日志级别;

- 在Cisco设备上执行

show logging命令,检查日志缓冲区中是否包含“host [服务器IP] sent”等发送成功的记录。

问题2:ELK Stack中如何优化思科日志的查询效率?

解答:可采取以下优化措施:

- 合理设计索引:按设备类型或日志级别创建不同索引(如

cisco-ios-*、cisco-asa-*),避免单索引数据量过大; - 使用关键字段映射:在Elasticsearch的索引设置中,将常用查询字段(如

device_ip、log_level)设置为keyword类型,避免全文检索的性能损耗; - 启用缓存:在Kibana仪表盘中,保存常用查询为视图,并开启“Persisted”选项,减少重复查询时间;

- 分片优化:根据数据量调整Elasticsearch分片数(建议单分片不超过50GB),避免分片过多导致查询效率下降。