Windows证书服务器是企业级网络安全架构中的核心组件,主要用于颁发、管理和验证数字证书,确保网络通信的安全性、身份的真实性和数据的完整性,它基于公钥基础设施(PKI)技术,为用户、计算机、设备、应用程序等实体提供可信任的数字身份标识,广泛应用于身份验证、加密通信、代码签名、VPN访问等场景,以下从功能原理、部署配置、应用场景及管理维护等方面进行详细阐述。

Windows证书服务器的核心功能与原理

Windows证书服务器(通常指Active Directory证书服务,AD CS)的核心功能是通过构建可信的第三方机构(CA)来颁发和管理数字证书,其原理基于非对称加密技术:每个实体拥有一对公钥和私钥,公钥公开用于加密或验证签名,私钥保密用于解密或生成签名,证书服务器的作用是将实体身份与公钥绑定,并通过数字签名确保证书的真实性和不可篡改性。

主要组件

- 证书颁发机构(CA):核心组件,负责颁发、 renew 和吊销证书,CA分为企业CA(集成Active Directory,自动颁发证书)和独立CA(独立于AD,需手动审批),根CA是信任锚,子CA由根CA颁发证书,形成证书链。

- 证书模板:定义证书的格式、用途、有效期、密钥长度等属性,用户证书模板可用于身份验证,Web服务器证书模板支持HTTPS加密。

- 证书存储:包括本地存储(如计算机的“证书”管理器)和Active Directory存储(企业CA自动发布证书至AD,便于用户自动获取)。

- 证书吊销列表(CRL):记录已失效的证书序列号,客户端通过检查CRL或在线证书状态协议(OCSP)验证证书有效性。

Windows证书服务器的部署与配置

部署Windows证书服务器需满足前提条件:安装Windows Server操作系统(如2025/2025/2025),并配置Active Directory域服务(企业CA场景)或独立运行(独立CA场景),以下是企业CA的典型部署步骤:

安装Active Directory证书服务

通过服务器管理器的“添加角色和功能”勾选“Active Directory证书服务”,安装过程中需选择CA类型(企业根CA/企业 subordinate CA)、加密服务提供程序(CSP)或密钥存储提供程序(KSP)等。

配置CA属性

安装完成后,通过“证书颁发机构”管理控制台配置CA的名称、有效期(根CA通常为10-20年,子CA为1-5年)、数据库路径及策略模块(如设置证书申请的审批流程)。

创建与发布证书模板

- 修改现有模板:复制默认模板(如“用户”模板),调整用途(如客户端身份验证、服务器身份验证)、有效期、安全权限(指定哪些用户或计算机可申请证书)。

- 发布模板:将配置好的模板新增到CA,使其可供用户申请,为Web服务器申请证书,需启用“服务器身份验证”模板。

证书申请与颁发

用户可通过浏览器访问CA的证书申请页面(http://<CA服务器名>/certsrv),或通过组策略自动申请证书(企业场景),CA验证申请者身份(如检查用户是否在授权组)后颁发证书,或由管理员手动审批。

配置证书自动注册

通过组策略启用“证书自动注册”,客户端登录时自动从CA获取符合模板的证书,简化管理流程,域计算机自动获取计算机证书,用于L2TP VPN或IPSec通信。

Windows证书服务器的应用场景

Windows证书服务器的应用覆盖企业网络的多个层面,是构建安全体系的基础设施:

| 应用场景 | 说明 | 示例 |

|---|---|---|

| 身份验证 | 验证用户、计算机或服务的身份,防止未授权访问 | 域用户登录使用证书进行双因素认证;RDP连接要求客户端出示有效证书 |

| 加密通信 | 对传输数据进行加密,确保机密性 | Web服务器启用HTTPS(SSL/TLS证书),保护网站与用户间的数据传输安全 |

| 代码签名 | 对软件代码或脚本进行数字签名,确保来源可信且未被篡改 | 开发者使用企业代码签名证书为驱动程序或应用程序签名,用户安装时验证签名 |

| VPN与远程访问 | 为VPN客户端或网关提供身份验证,建立安全隧道 | IKEv2 VPN使用计算机证书验证客户端身份,替代预共享密钥 |

| 邮件安全 | 对电子邮件进行签名和加密,确保发件人身份真实且内容保密 | 使用S/MIME证书对Outlook邮件进行签名,收件人验证签名并解密加密邮件 |

| 物理设备身份验证 | 为IoT设备、物联网终端提供数字身份,防止非法设备接入网络 | 工业环境中,传感器通过证书接入网关,确保数据来源可信 |

Windows证书服务器的管理与维护

为确保证书服务器的稳定运行和安全性,需进行定期管理维护:

证书生命周期管理

- 颁发:根据业务需求配置模板,自动化或手动颁发证书,避免申请积压。

- renew:证书到期前,通过自动注册或手动申请更新证书,避免服务中断。

- 吊销:当私钥泄露、身份变更或证书滥用时,及时吊销证书并更新CRL(或通过OCSP实时响应)。

备份与恢复

定期备份CA的私钥、证书数据库和配置文件,防止硬件故障或灾难导致证书服务不可用,恢复时需确保私钥的安全(如使用密码保护的备份文件)。

安全加固

- 限制CA服务器的网络访问,仅开放必要端口(如HTTP/HTTPS用于证书申请)。

- 为CA私钥启用强密码保护,存储在硬件安全模块(HSM)中,防止私钥被盗。

- 定期审计证书申请日志、吊销记录,监控异常行为(如短时间内大量证书申请)。

监控与告警

通过Windows事件查看器或第三方工具监控CA状态,如证书颁发失败、CRL更新异常等,设置告警机制及时通知管理员。

相关问答FAQs

问题1:企业应选择企业CA还是独立CA?如何选择?

解答:企业CA与独立CA的主要区别在于是否依赖Active Directory:

- 企业CA:集成AD,自动通过组策略分发证书,适用于已部署AD的环境,管理便捷,证书自动注册效率高,适合中大型企业,需为大量用户/计算机自动颁发证书的场景(如域身份验证、VPN接入)。

- 独立CA:独立于AD运行,需手动审批证书申请,适用于跨组织、非AD环境(如合作伙伴网络)或需要严格审批流程的场景(如代码签名证书),安全性更高,但管理复杂度增加。

选择依据:若企业已搭建AD且需要自动化证书管理,优先选企业CA;若涉及外部实体或需严格审批,选独立CA。

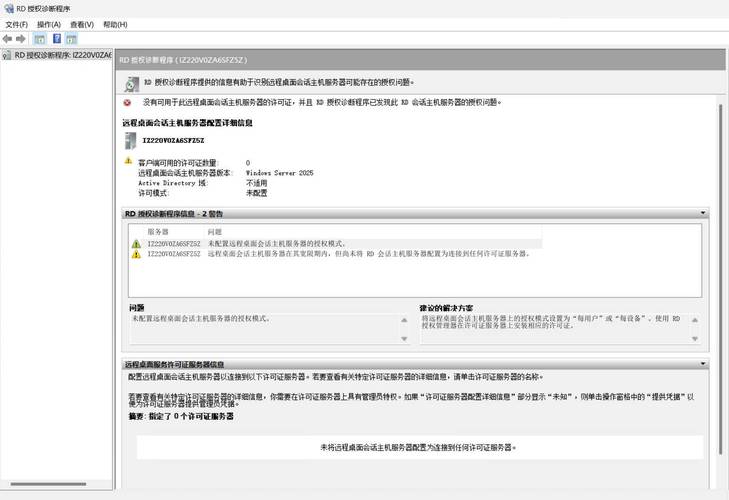

问题2:如何解决证书客户端无法自动注册证书的问题?

解答:证书自动注册失败通常由以下原因导致,可逐一排查:

- 组策略配置错误:检查组策略中“证书自动注册”是否启用(计算机配置/用户配置→Windows设置→安全设置→公钥策略→证书自动注册),且策略是否正确应用到目标客户端(通过

gpresult /h report.html验证策略应用结果)。 - 证书模板权限问题:确保目标用户/计算机证书模板的“自动注册”权限已分配(如“域用户”组具备“读取”和“自动注册”权限)。

- CA服务不可用:检查CA服务器是否在线,证书服务是否运行,客户端能否访问CA的证书申请页面(http://<CA服务器名>/certsrv)。

- 证书模板未发布:在CA管理控制台中确认模板是否已新增到CA(右键模板→“新增到CA”)。

- 客户端缓存问题:尝试在客户端运行

certutil -user -pulse触发策略刷新,或清除本地证书缓存后重新登录。

通过以上步骤,可定位并解决大部分自动注册失败问题。