HTTP服务器中的POST请求是Web开发中一种至关重要的交互方式,它允许客户端向服务器提交数据,从而实现创建资源、提交表单、上传文件等功能,与GET请求不同,POST请求将数据包含在请求体中,而非URL中,这使得它能够传输更大量、更复杂的数据,并且在数据安全性方面具有一定的优势,本文将详细探讨HTTP服务器如何处理POST请求,包括其工作原理、关键步骤、技术细节以及常见实践。

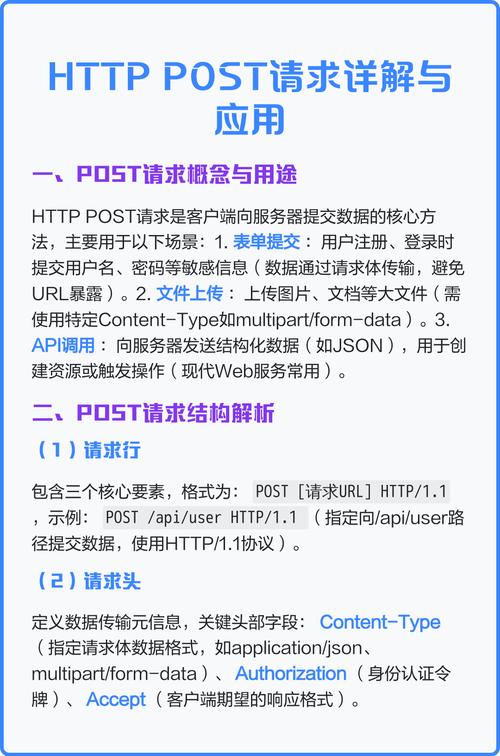

POST请求的工作原理基于HTTP协议的请求-响应模型,当客户端(如浏览器、移动应用或API客户端)需要向服务器发送数据时,它会构造一个HTTP POST请求,这个请求包含三个主要部分:请求行、请求头和请求体,请求行指定了HTTP方法(POST)、目标资源(URI)以及HTTP版本号,请求头则包含了一系列元数据,用于描述请求的特性,例如Content-Type(指示请求体中数据的媒体类型,如application/json、application/x-www-form-urlencoded或multipart/form-data)、Content-Length(指示请求体的字节长度)、Authorization(用于身份验证的凭证)以及Cookie(用于会话管理)等,请求体则是实际要发送的数据,其格式由Content-Type头字段决定。

HTTP服务器在接收到POST请求后,会按照一定的流程进行处理,服务器会解析请求行,确定这是一个POST请求,并识别出目标资源,服务器会解析请求头,提取出关键的元信息,特别是Content-Type和Content-Length,这两个字段对于后续正确处理请求体至关重要,Content-Length告诉服务器期望读取多少字节的数据,而Content-Type则指导服务器如何解析这些字节,如果Content-Type是application/json,服务器会尝试将请求体解析为JSON对象;如果是multipart/form-data,服务器则会解析出表单中的各个字段和文件。

在解析完请求头之后,服务器会开始读取请求体,由于POST请求的数据量可能较大,服务器通常不会一次性将整个请求体读入内存,而是采用流式处理的方式,这意味着服务器会分块读取请求体数据,并在数据到达时立即进行处理,这种流式处理机制对于大文件上传或大数据提交尤为重要,因为它避免了内存溢出的风险,提高了服务器的性能和稳定性,在读取请求体的过程中,服务器会持续累加已读取的字节数,直到达到Content-Length所指定的长度,或者遇到连接中断。

请求体读取完成后,服务器便进入了核心的业务逻辑处理阶段,服务器会根据请求的目标URI(通常对应一个特定的路由或端点)和解析出的请求数据,执行相应的应用程序代码,对于一个用户注册的POST请求,服务器可能会验证用户提交的用户名和密码是否符合要求,检查用户名是否已被占用,然后将用户信息存储到数据库中,在这个过程中,服务器可能会进行数据库查询、文件写入、调用其他服务等一系列操作,业务逻辑处理的复杂程度取决于应用的具体需求。

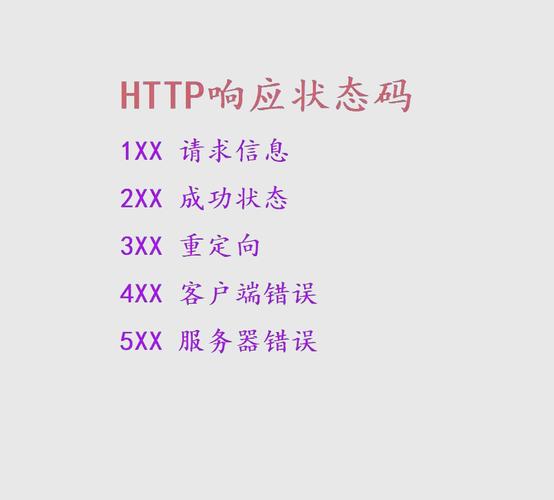

业务逻辑处理完成后,服务器需要向客户端返回一个HTTP响应,响应同样由状态行、响应头和响应体组成,状态行包含HTTP版本号、状态码和状态描述,状态码是服务器对请求处理结果的简要概括,例如200 OK表示请求成功,201 Created表示资源创建成功,400 Bad Request表示请求本身存在问题,401 Unauthorized表示需要身份验证,403 Forbidden表示权限不足,500 Internal Server Error则表示服务器内部发生了错误,响应头可以包含诸如Content-Type(响应体的数据类型)、Content-Length(响应体的长度)、Location(在资源创建成功后,指向新资源的URI)等信息,响应体则包含了服务器返回给客户端的实际数据,例如成功创建的资源ID、错误详情或操作结果确认。

为了更清晰地展示HTTP服务器处理POST请求的关键步骤,可以参考下表:

| 处理阶段 | 主要任务 | 关键点 |

|---|---|---|

| 请求接收 | 接收来自客户端的TCP连接,解析HTTP请求的起始行(请求行)。 | 识别HTTP方法为POST,提取目标URI。 |

| 请求头解析 | 解析HTTP请求头,提取Content-Type、Content-Length、Authorization等字段。 | Content-Type决定了请求体的解析方式,Content-Length用于确定请求体大小。 |

| 请求体读取 | 根据Content-Length读取请求体数据,可采用流式处理。 | 避免一次性加载大请求体到内存,提高性能和稳定性,处理分块传输编码(如果客户端使用)。 |

| 业务逻辑处理 | 根据请求URI和解析出的数据,执行相应的应用程序代码(如数据库操作、文件处理)。 | 进行数据验证、权限检查、事务处理等,确保代码的健壮性和安全性,防止SQL注入、XSS等攻击。 |

| 响应构造 | 根据业务逻辑处理结果,构造HTTP响应,包括状态码、响应头和响应体。 | 选择合适的HTTP状态码(如201、400、500等),设置正确的响应头(如Content-Type、Location)。 |

| 响应发送 | 将构造好的HTTP响应发送回客户端,关闭TCP连接(或根据Connection头决定)。 | 确保响应数据完整、正确发送,对于持久连接,可复用TCP连接以提高后续请求的效率。 |

在实际开发中,构建一个能够高效、安全处理POST请求的HTTP服务器,需要考虑诸多因素,安全性是重中之重,必须对所有通过POST请求提交的数据进行严格的验证和过滤,以防止SQL注入、跨站脚本(XSS)、跨站请求伪造(CSRF)等安全攻击,性能优化也不容忽视,特别是对于大文件上传,应支持断点续传、限速等功能,并考虑使用异步I/O模型来提高服务器的并发处理能力,错误处理机制必须完善,服务器应能够优雅地处理各种异常情况,并向客户端返回清晰、有用的错误信息,而不是简单地返回500错误。

现代Web框架(如Node.js的Express、Python的Django/Flask、Java的Spring Boot等)极大地简化了HTTP服务器中POST请求的处理,这些框架提供了路由定义、请求体解析、中间件、数据验证等高级功能,开发者无需从零开始处理底层的HTTP协议细节,可以更专注于业务逻辑的实现,这些框架通常内置了对JSON和表单数据的解析器,开发者可以直接通过对象或字典的形式访问请求数据,无需手动进行字节流的解析。

HTTP服务器处理POST请求是一个涉及网络通信、协议解析、数据流转和业务逻辑处理的复杂过程,理解其工作原理和关键步骤,对于构建健壮、高效、安全的Web应用至关重要,通过合理的设计和借助现代开发框架,开发者可以有效地管理和优化POST请求的处理,为用户提供流畅、可靠的服务体验。

相关问答FAQs

问题1:POST请求和GET请求在数据传输和安全性方面有什么主要区别?

解答:POST请求和GET请求是HTTP协议中最常用的两种方法,它们在数据传输和安全性方面存在显著区别。

- 数据传输位置:GET请求将数据附加在URL的查询字符串中(

http://example.com?name=John&age=30),而POST请求将数据放在HTTP请求体中。 - 数据量限制:由于URL长度有限制(通常受浏览器和服务器限制),GET请求不适合传输大量数据,POST请求通过请求体传输,可以处理非常大的数据,如文件上传。

- 安全性:GET请求的参数直接暴露在URL中,容易被浏览器历史记录、服务器日志、网络嗅探等记录和查看,因此不适合传输敏感信息(如密码),POST请求的参数在请求体中,相对隐蔽,安全性更高,但需要注意的是,POST请求本身并不加密,敏感数据仍应通过HTTPS协议进行传输以确保端到端的安全。

- 用途:GET请求通常用于请求数据,具有幂等性(多次请求结果相同),适合查询操作,POST请求通常用于提交数据、创建资源,不具有幂等性(重复提交可能导致创建多个相同资源),适合表单提交、文件上传等操作。

问题2:在处理POST请求时,服务器如何防止CSRF(跨站请求伪造)攻击?

解答:CSRF攻击是Web应用中一种常见的安全威胁,攻击者诱导已登录的用户在不知情的情况下向目标服务器发送恶意的POST请求,为了防止CSRF攻击,服务器可以采取以下几种主要策略:

- CSRF Token(CSRF令牌):这是最常用和最有效的方法,服务器在生成包含表单的页面时,生成一个随机且唯一的CSRF Token,并将其嵌入到表单的隐藏字段中,或者通过Cookie发送给客户端,当客户端提交表单时,必须将这个Token一同发送到服务器,服务器在接收到POST请求后,会验证请求中携带的Token与服务器端存储的Token是否匹配,如果匹配,则请求是合法的;如果不匹配,则拒绝请求,由于攻击者无法获取用户浏览器中存储的Token,因此无法构造有效的恶意请求。

- SameSite Cookie属性:通过设置Cookie的SameSite属性为Strict或Lax,可以限制Cookie的跨站发送行为,SameSite=Strict表示Cookie绝不会被发送到第三方网站,能有效阻止CSRF攻击,但可能会影响一些正常的跨站功能,SameSite=Lax则允许在用户从第三方网站导航到目标网站时(如通过链接)发送Cookie,但在跨站POST请求中不会发送,是一种较为平衡的方案。

- 验证Referer或Origin头:服务器可以检查HTTP请求头中的Referer或Origin字段,确保请求来自预期的域名,如果Referer或Origin不在允许的列表中,则拒绝请求,但这种方法在某些情况下可能不可靠,因为Referer和Origin头可以被伪造或在某些网络配置下缺失。

- 双重提交Cookie(Double Submit Cookie):服务器生成一个CSRF Token,将其同时嵌入到表单的隐藏字段和Cookie中,客户端提交表单时,将表单中的Token和Cookie中的Token都发送到服务器进行验证,这种方法不依赖服务器端存储Token,实现相对简单。