FTP服务器的用户名和密码是身份验证的核心要素,用于确保只有授权用户才能访问服务器资源并执行操作,其设置、管理及安全性直接影响服务器的稳定性和数据安全,以下从多个维度详细解析FTP服务器的用户名与密码相关内容。

用户名与密码的基本作用

用户名是用户在FTP服务器中的唯一标识,通常与系统用户或虚拟用户关联;密码则是验证用户身份的关键,通过加密比对确认用户权限的有效性,两者结合实现了访问控制的基础机制,防止未授权用户登录服务器,匿名FTP服务(用户名通常为anonymous或ftp,密码为任意邮箱或留空)适用于公开资源下载,但企业级场景更推荐使用实名或虚拟用户,以精细化管控权限。

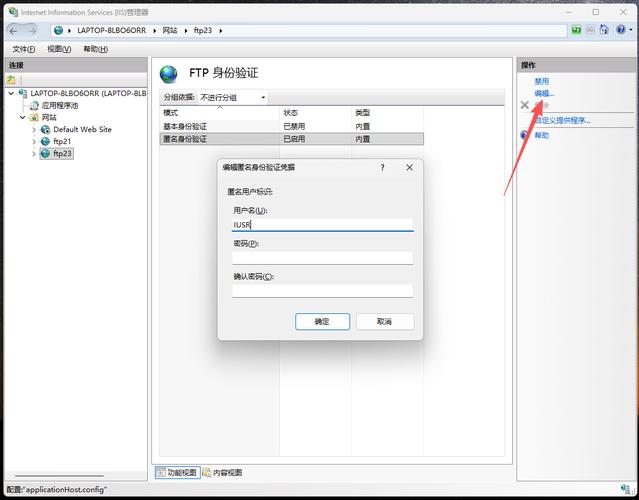

用户名与密码的配置方式

系统用户模式

基于系统用户的FTP服务(如vsftpd的本地用户模式)直接使用操作系统的用户名和密码,用户需在服务器系统中创建账户,并通过FTP服务映射到系统权限,在Linux环境下使用useradd命令添加用户后,该用户即可使用系统密码登录FTP。

优势:配置简单,可直接利用系统权限管理工具(如chmod、chown)。

风险:系统用户默认拥有Shell访问权限,若密码泄露可能导致服务器被完全控制,需禁用Shell权限(如设置/sbin/nologin为默认Shell)。

虚拟用户模式

虚拟用户独立于系统用户,仅用于FTP认证,需通过数据库(如MySQL、SQLite)或配置文件(如vsftpd的user_config)管理用户信息,使用db_load命令创建Berkeley DB数据库存储用户名和加密密码,再在FTP服务中映射到系统用户(如ftpuser)实现隔离。

优势:安全性高,用户无系统登录权限,支持独立权限分配(如仅允许上传或下载特定目录)。

配置示例(vsftpd虚拟用户):

| 步骤 | 操作 | 说明 |

|------|------|------|

| 1 | 创建用户密码文件 | 格式:username:password,如testuser:123456 |

| 2 | 生成数据库文件 | 使用db_load -T -t hash -f users.txt users.db加密存储 |

| 3 | 配置vsftpd.conf | 启用guest_enable=YES,设置guest_username=ftpuser |

| 4 | 创建用户配置目录 | 如/etc/vsftpd_user_conf/testuser,定义local_root=/home/ftp/testuser等权限 |

密码安全策略

密码复杂度要求

密码应包含大小写字母、数字及特殊符号,长度不少于12位,避免使用生日、字典词汇等易猜组合,可通过pam_pwquality模块(Linux)强制执行复杂度策略,

- 最小长度:

minlen=12 - 包含数字:

dcredit=-1 - 包含特殊字符:

ocredit=-1

加密存储与传输

- 存储加密:密码需哈希存储(如SHA-256、bcrypt),避免明文泄露,虚拟用户数据库应设置文件权限为

600,仅允许root访问。 - 传输加密:使用FTPS(FTP over SSL/TLS)或SFTP(SSH协议)替代明文FTP,通过证书加密数据传输过程,在vsftpd中启用

ssl_enable=YES并配置证书文件。

定期更新与审计

密码应定期更换(如每90天),并通过日志监控登录行为(如记录失败尝试次数),若发现异常IP频繁尝试暴力破解,需通过failban工具自动封禁IP。

常见问题与最佳实践

- 忘记密码怎么办?

若为系统用户,可通过passwd username重置;虚拟用户则需修改数据库文件并重新生成,重启FTP服务生效。 - 如何限制用户访问目录?

在虚拟用户配置文件中设置local_root指定主目录,或通过chroot_local_user=YES限制用户不能跳出主目录。

相关问答FAQs

Q1: FTP服务器是否可以不设置密码?

A1: 理论上可配置匿名登录(无需密码),但仅适用于公开资源场景,若涉及敏感数据,必须启用密码验证,否则服务器将面临极高的安全风险,如数据泄露或恶意文件上传。

Q2: 如何避免FTP密码被暴力破解?

A2: 可采取以下措施:

- 启用登录失败锁定策略(如

max_login_fails=3后自动锁定账户); - 使用复杂密码并定期更换;

- 限制允许登录的IP地址(如

tcp_wrappers或防火墙规则); - 替代FTP协议,改用SFTP或FTPS等加密协议。