vsftpd(Very Secure FTP Daemon)是一款在Linux系统中广泛使用的FTP服务器软件,其名称中的“Very Secure”体现了其设计之初对安全性的高度重视,作为开源软件,vsftpd以其轻量级、高性能、高安全性和易配置性成为众多企业和个人用户搭建FTP服务的首选,本文将详细介绍vsftpd的核心特性、安装配置、安全加固以及常见应用场景,帮助读者全面了解这款强大的FTP服务器软件。

vsftpd的核心优势在于其安全架构设计,与传统的FTP协议不同,vsftpd默认支持多种安全传输模式,包括FTPES(FTP over explicit SSL/TLS)和SFTP(通过SSH实现的文件传输,需配合SSH服务),FTPES在FTP协议基础上添加了SSL/TLS加密层,有效防止了用户名、密码等敏感信息在传输过程中被窃听或篡改,vsftpd采用独立的进程模式处理每个连接,单个客户端的异常行为不会影响整个服务器的稳定性,这种设计降低了被恶意利用的风险,在性能方面,vsftpd通过异步传输模式、高效的数据缓存机制以及对大文件的优化处理,能够支持高并发连接,即使在资源有限的低配置服务器上也能保持良好的响应速度。

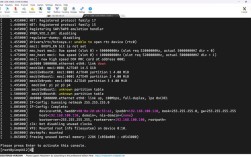

安装vsftpd的过程在不同Linux发行版中略有差异,以Ubuntu/Debian系统为例,通过包管理器可以一键安装:执行sudo apt update更新软件包列表后,运行sudo apt install vsftpd即可完成安装,安装完成后,vsftpd服务会自动启动,但默认配置可能无法满足生产环境需求,编辑配置文件/etc/vsftpd.conf是关键步骤,该文件采用“参数=值”的格式,支持注释行(以“#”开头),核心配置项包括:anonymous_enable=NO禁用匿名访问,提升安全性;local_enable=YES允许本地系统用户登录;write_enable=YES启用文件写入权限;chroot_local_user=YES将用户限制在其主目录下,防止越权访问;pasv_enable=YES和pasv_min_port/pasv_max_port配置被动模式端口范围,解决防火墙兼容性问题,配置修改后,需通过sudo systemctl restart vssftpd重启服务使配置生效。

安全加固是vsftpd部署中的重点环节,应限制可登录的用户列表,通过userlist_enable=YES和userlist_file=/etc/vsftpd.user_list配置,仅允许列表中的用户访问,同时设置userlist_deny=NO拒绝列表外的用户,启用SSL/TLS加密传输,需生成证书文件(如通过openssl req -new -x509 -days 365 -nodes -out vsftpd.pem -keyout vsftpd.pem),并在配置文件中添加ssl_enable=YES、rsa_cert_file=/etc/ssl/certs/vsftpd.pem、ssl_tlsv1.2=TRUE等参数,建议禁用不安全的匿名访问和ASCII模式下载(anon_upload_enable=NO、ascii_download_enable=NO),并通过tcp_wrappers启用主机访问控制(如hosts_allow=192.168.1.0/24限制特定网段访问),日志记录同样重要,配置xferlog_enable=YES和xferlog_file=/var/log/vsftpd.log可详细记录文件传输操作,便于安全审计。

vsftpd的应用场景广泛,涵盖企业文件共享、网站代码部署、数据备份等多个领域,在企业内部文件共享中,通过配置虚拟用户(基于PAM认证和数据库存储用户信息),可以实现多租户隔离,不同部门用户仅能访问授权目录,将虚拟用户映射到独立的系统用户,并通过local_root=/var/www/用户名指定其主目录,结合目录权限控制(如chmod 750),确保数据隔离,在网站部署场景中,vsftpd可与Web服务器(如Nginx、Apache)配合,允许开发者通过FTP上传静态资源,同时通过chroot限制访问范围,避免误操作系统文件,对于需要高安全性的数据传输场景,可强制使用FTPES加密,并结合防火墙规则仅开放必要端口(如21、被动模式端口范围),减少攻击面。

以下是vsftpd配置中常见参数的说明及推荐设置:

| 参数名 | 作用 | 推荐设置 | 说明 |

|---|---|---|---|

| anonymous_enable | 是否允许匿名用户访问 | NO | 匿名访问存在安全风险,生产环境应禁用 |

| local_enable | 是否允许本地用户登录 | YES | 根据实际需求启用,需配合用户权限控制 |

| chroot_local_user | 是否限制用户到主目录 | YES | 防止用户越权访问系统敏感目录 |

| pasv_min_port/pasv_max_port | 被动模式端口范围 | 60000-60100 | 避免使用常用端口,降低冲突风险 |

| max_clients | 最大并发客户端数 | 100 | 根据服务器性能调整,防止资源耗尽 |

| max_per_ip | 单IP最大连接数 | 5 | 防止单个客户端占用过多资源 |

相关问答FAQs

Q1: 如何解决vsftpd被动模式连接失败的问题?

A: 被动模式连接失败通常与防火墙或NAT配置有关,确保vsftpd配置了被动模式端口范围(如pasv_min_port=60000、pasv_max_port=60100),然后在防火墙中开放这些端口(如Ubuntu中执行sudo ufw allow 60000:60100/tcp),如果服务器位于NAT网络后,需在路由器上配置端口转发,将外部请求的21端口和被动模式端口映射到服务器内网IP,客户端FTP软件需启用被动模式(如FileZilla中勾选“被动模式”选项)。

Q2: 如何为vsftpd配置虚拟用户以实现多用户隔离?

A: 配置虚拟用户需以下步骤:①安装依赖包(如sudo apt install libpam-pwdfile dbutil);②创建用户名密码文件(如/etc/vsftpd/virtusers.txt,格式为“用户名\n密码”);③生成认证数据库文件(执行db_load -T -t hash -f /etc/vsftpd/virtusers.txt /etc/vsftpd/virtusers.db);④创建PAM配置文件(/etc/pam.d/vsftpd.virt为auth required /lib/x86_64-linux-gnu/security/pam_pwdfile.so pwdfile=/etc/vsftpd/virtusers.db和account required /lib/x86_64-linux-gnu/security/pam_permit.so);⑤修改vsftpd.conf,添加guest_enable=YES、guest_username=ftpuser(指定虚拟用户映射的系统用户)、pam_service_name=vsftpd.virt,并为每个虚拟用户创建独立目录(可通过脚本批量实现)。