在互联网架构中,DNS(域名系统)服务器扮演着将人类可读的域名(如www.example.com)转换为机器可识别的IP地址(如93.184.216.34)的核心角色,当DNS服务器的IP地址被配置为“0.0.0.0”时,这一常规逻辑会发生显著变化,0.0.0.0在IP地址中具有特殊含义,它通常代表“本机”或“任意地址”,但在DNS服务器的上下文中,这一配置可能指向多种场景,包括技术配置、安全策略或系统故障,其影响范围涵盖网络连通性、解析效率乃至安全风险。

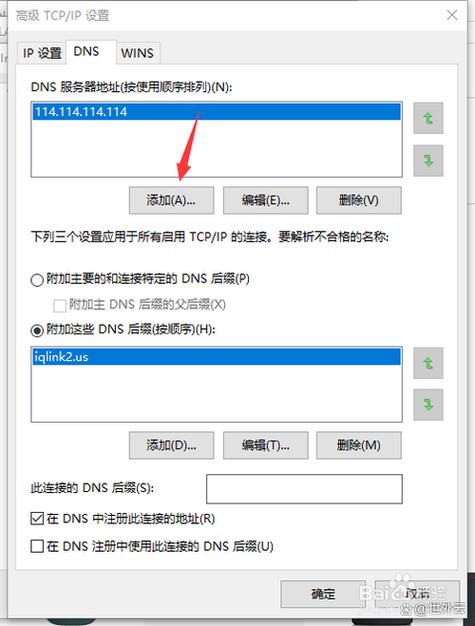

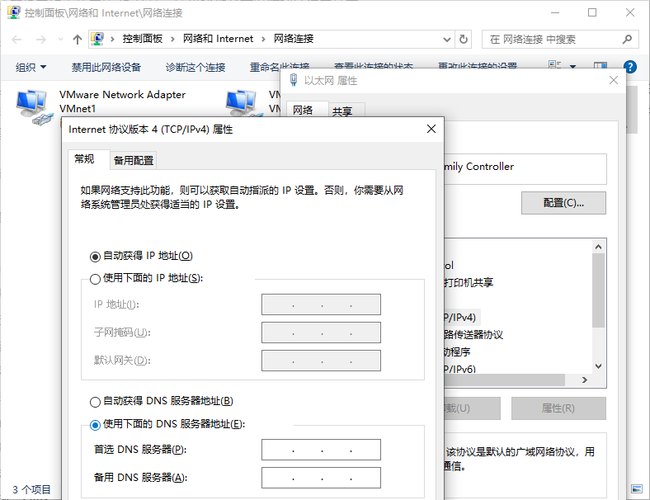

从技术原理上看,0.0.0.0作为DNS服务器的IP地址并非标准实践,在常规网络环境中,DNS服务器需要明确的IP地址(如公共DNS的8.8.8.8或114.114.114.114),以便客户端设备能够定位并与之通信,而0.0.0.0的含义需结合具体配置场景分析:在操作系统的网络设置中,若将DNS服务器地址设置为0.0.0.0,通常表示该设备将禁用DNS解析功能,转而依赖其他方式(如DHCP服务器分配的DNS或本地hosts文件)获取域名解析结果,在Windows系统的网络适配器属性中,手动设置DNS为0.0.0.0后,执行ipconfig /flushdns会显示“已成功刷新DNS解析缓存”,但后续域名解析将失败,除非系统通过DHCP自动获取新的DNS地址,这种配置常见于需要临时禁用DNS解析的场景,如排查网络故障或避免恶意DNS劫持。

在服务器或网络设备的管理层面,0.0.0.0可能作为DNS监听地址的配置值,某些DNS软件(如BIND或dnsmasq)允许管理员指定服务器监听的IP地址,当配置为listen-on 0.0.0.0时,表示DNS服务将监听所有网络接口的请求,而非仅限特定IP(如localhost或内网地址),这种配置适用于需要对外提供DNS服务的场景,但会带来安全风险——任何来源的请求都可能被响应,若未配合访问控制列表(ACL)或防火墙规则,可能导致DNS放大攻击或缓存投毒漏洞,下表对比了0.0.0.0在不同DNS配置场景下的含义与影响:

| 配置场景 | 0.0.0的含义 | 潜在影响 | 适用场景 |

|---|---|---|---|

| 客户端DNS设置 | 禁用DNS解析,依赖DHCP或hosts文件 | 无法解析域名,需手动配置或等待DHCP分配;适用于故障排查或临时规避恶意DNS | 个人电脑、终端设备的网络故障修复 |

| DNS服务器监听地址 | 监听所有网络接口的DNS请求 | 提高服务可用性,但增加安全风险;需配合ACL或防火墙限制访问源 | 公共DNS服务器、内网DNS服务 |

| 系统默认值或错误配置 | 未正确指定DNS服务器,或配置失效 | 解析失败,网络服务异常;可能由DHCP故障或手动配置错误导致 | 网络初始化异常或配置错误场景 |

从安全角度分析,将DNS服务器设置为0.0.0.0可能引入多重风险,在客户端场景下,若用户误将DNS配置为0.0.0.0且未启用DHCP,设备将完全丧失域名解析能力,导致网页无法访问、应用连接失败等问题,甚至可能被恶意软件利用以阻止用户访问安全网站,而在服务器端,开放所有接口的监听(0.0.0.0)若未实施严格的访问控制,可能成为攻击目标,攻击者可发送伪造的DNS查询请求,利用服务器的响应流量发起DDoS攻击(DNS放大攻击),或通过篡改DNS响应实施中间人攻击,窃取用户敏感信息,0.0.0.0的配置还可能与VPN或代理工具产生冲突——某些VPN客户端会自动修改DNS设置以确保流量安全,若本地DNS被硬编码为0.0.0.0,可能导致VPN分流失效,引发网络连接异常。

在实际应用中,0.0.0.0作为DNS地址的配置往往与特定技术需求或问题排查相关,在开发环境中,开发者可能临时将本地DNS设置为0.0.0.0,以测试应用程序在无DNS解析情况下的容错机制;在企业网络中,管理员可能通过该配置隔离故障设备,防止其错误的DNS设置影响全网,这些场景均属于短期行为,长期使用0.0.0.0作为DNS地址会显著降低网络可靠性,根据ICANN(互联网名称与数字地址分配机构)的建议,公共DNS服务器应使用固定的公共IP地址,并启用DNSSEC(DNS安全扩展)以验证解析结果的完整性,而0.0.0.0显然无法满足这些要求。

对于网络运维人员而言,正确处理0.0.0.0相关的DNS配置至关重要,当发现设备DNS地址被意外设置为0.0.0.0时,首先需确认配置意图:若为临时禁用,需尽快通过DHCP重新获取或手动配置有效DNS;若为服务器监听地址,需立即检查防火墙规则,限制非必要端口的访问,并启用日志监控以异常请求,在Linux系统中,可通过cat /etc/resolv.conf查看DNS配置,若显示nameserver 0.0.0.0,则需修改/etc/network/interfaces或使用nm-connection-editor工具重新配置;对于使用systemd-resolved的系统,可通过resolvectl status命令诊断DNS服务状态。

DNS服务器地址0.0.0.0并非一个标准的、可长期使用的配置,其含义和影响高度依赖于具体的应用场景,在客户端环境中,它通常代表DNS解析功能的禁用;在服务器端,则可能表示对所有接口的监听,尽管这一配置在特定场景下(如故障排查或短期测试)具有实用价值,但其伴随的安全风险和性能问题不容忽视,对于普通用户而言,应确保设备通过DHCP或手动配置有效的DNS服务器(如公共DNS或ISP提供的DNS),避免将0.0.0.0作为长期设置;对于企业网络,则需要建立严格的DNS管理策略,包括访问控制、安全审计和冗余备份,以确保域名解析系统的稳定性与安全性,随着互联网攻击手段的不断演进,对DNS配置的精细化管理已成为网络安全防护的重要组成部分,而0.0.0.0这类特殊配置的合理使用,正是其中不可忽视的一环。

相关问答FAQs

Q1: 为什么将DNS服务器设置为0.0.0.0后无法上网?

A: 将DNS服务器设置为0.0.0.0通常会导致设备无法进行域名解析,DNS的作用是将域名(如www.google.com)转换为IP地址,若DNS地址为0.0.0.0,系统会认为“无可用DNS服务器”,从而无法解析域名,最终导致网页无法访问、应用连接失败等问题,设备可能依赖DHCP服务器自动分配的DNS或本地hosts文件进行解析,若两者均未配置,网络功能将受限,解决方法是重新配置有效的DNS地址(如8.8.8.8或114.114.114.114),或启用DHCP自动获取DNS。

Q2: 服务器端将DNS监听地址设置为0.0.0.0会有什么风险?如何防范?

A: 将DNS服务器的监听地址设置为0.0.0.0意味着服务会响应所有网络接口的请求,这会显著增加安全风险,潜在风险包括:DNS放大攻击(攻击者利用服务器响应流量发起DDoS)、缓存投毒(篡改DNS解析结果)、未授权访问等,防范措施包括:(1)配置防火墙或ACL,限制仅允许可信IP访问DNS端口(如53/TCP/UDP);(2)启用DNSSEC,验证解析结果的完整性;(3)定期更新DNS软件版本,修补已知漏洞;(4)启用日志监控,异常请求及时告警,通过这些措施,可在保证服务可用性的同时降低安全风险。