Openfire 服务器证书是保障即时通讯安全的核心组件,主要用于验证服务器身份、加密通信数据以及建立用户信任,在 Openfire 部署中,证书的正确配置直接影响通信的安全性、兼容性和用户体验,以下从证书的作用、类型、生成、配置、常见问题及解决方案等方面进行详细说明。

Openfire 服务器证书的作用与重要性

Openfire 作为基于 XMPP 协议的即时通讯服务器,其客户端与服务器之间的通信默认采用 TCP 明文传输,易被窃听或篡改,服务器证书通过 SSL/TLS 加密协议,实现以下核心功能:

- 身份验证:证书由受信任的第三方证书颁发机构(CA)签发,可向客户端证明服务器的真实身份,防止中间人攻击(MITM)。

- 数据加密:通过 SSL/TLS 握手过程,建立加密通道,确保消息、文件传输等数据的机密性和完整性。

- 信任建立:客户端(如 Spark、Pidgin 等)通过验证证书的有效性(如域名匹配、有效期、CA 签名等),决定是否信任该服务器连接。

- 协议兼容:支持现代通讯协议(如 WebSocket、BOSH)的安全扩展,满足浏览器客户端、移动端的安全连接需求。

Openfire 服务器证书的类型

根据签发来源,Openfire 使用的服务器证书主要分为三类,其适用场景和信任度存在差异:

| 证书类型 | 签发机构 | 适用场景 | 信任度 |

|---|---|---|---|

| 自签名证书 | Openfire 服务器自行生成 | 测试环境、内网部署,或用户明确信任的场景(如企业内部系统) | 低(需手动信任) |

| 免费证书 | Let's Encrypt、CA.org 等 | 个人项目、小型企业,需 HTTPS 加密但预算有限的情况 | 中(受主流浏览器信任) |

| 付费商业证书 | DigiCert、Sectigo、GeoTrust | 生产环境、企业级应用,需最高级别信任和兼容性(如金融、政务场景) | 高(全球广泛信任) |

Openfire 服务器证书的生成与配置

自签名证书生成(测试环境)

自签名证书适用于临时测试或内网环境,可通过 Openfire 内置工具或 OpenSSL 生成,以 OpenSSL 为例:

# 生成私钥(2048位RSA) openssl genpkey -algorithm RSA -out openfire.key # 生成证书签名请求(CSR),填写Common Name(域名或IP) openssl req -new -key openfire.key -out openfire.csr # 使用私钥和CSR生成自签名证书(有效期365天) openssl x509 -req -days 365 -in openfire.csr -signkey openfire.key -out openfire.crt

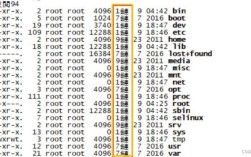

生成后,将 openfire.key 和 openfire.crt 放置到 Openfire 安装目录的 resources 目录下,或通过管理界面配置。

商业证书配置(生产环境)

商业证书需通过 CA 机构签发,步骤如下:

- 生成 CSR:与自签名证书类似,但需填写准确的域名(如

xmpp.example.com)和企业信息。 - 提交 CSR:将 CSR 文件提交给 CA 机构(如 DigiCert),完成身份验证后获取证书文件(包含服务器证书、中间证书链)。

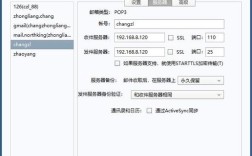

- 导入证书:在 Openfire 管理界面(

Server Settings > Server Settings > SSL Certificates)中上传服务器证书、中间证书和私钥,或修改config.xml文件中的证书路径:<ssl> <keystorePath>/path/to/keystore.jks</keystorePath> <keystoreType>JKS</keystoreType> <keystorePassword>your_password</keystorePassword> <keyPassword>your_key_password</keyPassword> </ssl>

- 启用 SSL/TLS:在

Server Settings > Server Settings > Connection Settings中勾选“Enable SSL/TLS”和“Require SSL/TLS for Client Connections”。

Let's Encrypt 免费证书自动配置

Let's Encrypt 提供免费自动化证书签发工具 Certbot,可通过以下步骤集成:

# 安装 Certbot sudo apt install certbot # 生成 Let's Encrypt 证书(需指定域名和监听端口,如 5222) sudo certbot certonly --standalone --preferred-challenges tls-sni -d xmpp.example.com # 导出证书为 Openfire 支持的格式(如 PKCS12) openssl pkcs12 -export -in /etc/letsencrypt/live/xmpp.example.com/fullchain.pem -inkey /etc/letsencrypt/live/xmpp.example.com/privkey.pem -out openfire.p12 -name openfire -passout pass:your_password

将生成的 openfire.p12 导入 Openfire 的密钥库,并启用 SSL/TLS。

证书配置后的验证与问题排查

客户端连接验证

使用客户端连接时,需确认以下信息:

- 证书信任:客户端需手动导入自签名证书,或确保商业证书被系统信任(如 Windows 证书存储、macOS 钥匙串访问)。

- 端口与协议:Openfire 默认 SSL/TLS 端口为 5223(客户端连接)、5269(服务器间连接),需检查防火墙是否放行。

- 域名匹配:证书的 Common Name(CN)或主题备用名称(SAN)需与客户端连接的域名一致,否则会提示“证书不匹配”。

常见问题及解决方法

-

问题1:客户端提示“不受信任的证书”

原因:自签名证书未被客户端信任,或商业证书的 CA 根证书未安装。

解决:- 自签名证书:导出

.crt文件,在客户端“证书管理”中导入并设为信任。 - 商业证书:确保下载了完整的证书链(中间证书+服务器证书),并在 Openfire 中正确配置。

- 自签名证书:导出

-

问题2:证书过期导致连接失败

原因:证书未及时续期(自签名证书默认有效期1年,Let's Encrypt 证书有效期90天)。

解决:- 自签名证书:重新生成并替换旧证书。

- Let's Encrypt:设置定时任务(如 Cron)自动续期:

0 0 * * * /usr/bin/certbot renew --quiet。

-

问题3:HTTPS 反向代理后证书错误

原因:通过 Nginx/Apache 反向代理 Openfire 时,代理服务器与 Openfire 之间的证书链不完整。

解决:在代理服务器配置中启用 SSL 终止,并将客户端请求的证书传递给 Openfire,或配置 Openfire 直接监听代理服务器的 SSL 端口。

相关问答 FAQs

Q1:Openfire 必须使用证书吗?不使用会有什么风险?

A1:Openfire 并非强制要求使用证书,但不使用证书会导致通信数据以明文传输,存在以下风险:

- 数据泄露:攻击者可通过抓包工具截获用户消息、密码等敏感信息。

- 身份伪造:攻击者可伪装成服务器,诱导客户端连接并窃取数据。

- 协议限制:部分现代客户端(如基于 Web 的 XMPP 客户端)仅支持 SSL/TLS 加密连接,无法连接未加密的服务器。

建议在生产环境中始终启用证书,即使是内网环境也应至少使用自签名证书加密通信。

Q2:如何检查 Openfire 证书的有效性和配置是否正确?

A2:可通过以下工具和方法检查:

- Openfire 管理界面:登录管理后台,进入

Server > Server Status > SSL/TLS Status,查看证书的颁发者、有效期、指纹等信息。 - 命令行工具:使用

openssl命令验证证书链和加密套件:# 检查证书有效期 openssl x509 -in /path/to/openfire.crt -noout -dates # 验证证书链完整性 openssl verify -CAfile /path/to/ca_bundle.crt /path/to/openfire.crt

- 在线检测工具:使用 SSL Labs 的 SSL Test(https://www.ssllabs.com/ssltest/),输入服务器域名或 IP,可生成详细的证书兼容性、安全等级报告。

- 客户端测试:使用 Spark 或 Pidgin 连接服务器,查看“证书详情”中的信任状态和加密算法是否正确。

通过以上步骤,可确保 Openfire 服务器证书的正确配置,提升通讯安全性和用户信任度,无论是测试环境还是生产环境,定期检查证书有效期、及时续期并优化加密套件,都是保障系统安全的重要措施。