在构建网络基础设施时,DNS(域名系统)服务器扮演着至关重要的角色,它负责将人类可读的域名转换为机器可识别的IP地址,从而实现网络资源的访问,Debian作为一款稳定、安全且开源的Linux发行版,是搭建DNS服务器的理想选择,本文将详细介绍如何在Debian系统上配置和管理DNS服务器,涵盖BIND9的安装、主从服务器配置、区域文件管理、安全设置及常见问题排查等内容。

安装与初始化配置

在Debian系统中,最常用的DNS服务器软件是BIND9(Berkeley Internet Name Domain),首先需要更新系统软件包列表并安装BIND9,执行sudo apt update && sudo apt install bind9命令,安装过程中会自动启动BIND9服务,安装完成后,通过systemctl status bind9检查服务状态,确保其运行正常,修改主配置文件/etc/bind/named.conf.options,配置基本参数如监听地址和允许查询的客户端,默认情况下,BIND9监听所有接口(listen-on port 53 { any; };),可根据实际需求限制为特定IP(如listen-on port 53 { 127.0.0.1; 192.168.1.1; };),在allow-query选项中指定允许查询的网段,例如allow-query { localhost; 192.168.1.0/24; };以增强安全性。

正向与反向区域配置

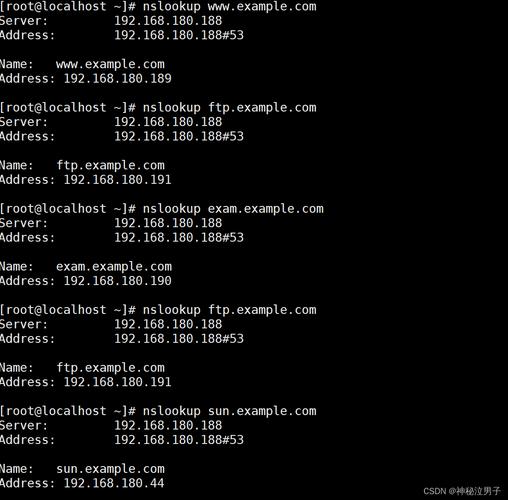

区域(Zone)是DNS服务器管理的域名空间片段,分为正向区域(域名到IP)和反向区域(IP到域名),以域名example.com为例,首先创建正向区域文件,在/etc/bind/named.conf.local中添加以下内容:

zone "example.com" {

type master;

file "/etc/bind/db.example.com";

};然后复制模板文件生成区域文件:cp /etc/bind/db.local /etc/bind/db.example.com,编辑该文件,修改SOA记录中的域名、管理员邮箱及序列号,添加NS记录(如example.com. IN NS ns1.example.com.)和A记录(如www.example.com. IN A 192.168.1.10),反向区域配置类似,首先在named.conf.local中添加反向区域声明:

zone "1.168.192.in-addr.arpa" {

type master;

file "/etc/bind/db.192.168.1";

};复制/etc/bind/db.127为db.192.168.1,修改PTR记录(如10 IN PTR www.example.com.),配置完成后,执行named-checkzone example.com /etc/bind/db.example.com和named-checkzone 1.168.192.in-addr.arpa /etc/bind/db.192.168.1检查语法错误,然后使用systemctl restart bind9重启服务。

主从服务器配置

为提高DNS服务的可用性,可配置主从服务器架构,在主服务器上,确保区域文件中的allow-transfer选项允许从服务器IP(如allow-transfer { 192.168.1.2; };),在从服务器(IP为192.168.1.2)上安装BIND9后,修改/etc/bind/named.conf.local,添加从区域声明:

zone "example.com" {

type slave;

masters { 192.168.1.1; };

file "/var/cache/bind/db.example.com.slave";

};重启从服务器BIND9服务后,区域文件会自动同步到/var/cache/bind/目录,通过rndc status命令可查看区域传输状态,主从架构不仅实现了负载均衡,还能在主服务器故障时提供冗余保障。

安全与优化措施

DNS服务器面临的安全风险包括缓存投毒、DDoS攻击等,可通过以下措施加固:启用DNSSEC(在区域文件中添加dnssec-signzone命令生成密钥)、配置TSIG(事务签名)验证区域传输、限制递归查询(在named.conf.options中设置recursion no;仅对特定客户端开放递归),定期更新系统及BIND9版本,使用apparmor限制BIND9的文件访问权限,能有效降低安全风险,性能优化方面,调整named.conf.options中的缓存大小(如max-cache-size 256m;), split DNS技术(内部与外部使用不同解析结果)可减少不必要的查询负载。

故障排查与日志管理

当DNS服务出现问题时,可通过dig或nslookup工具进行诊断。dig www.example.com @192.168.1.1可测试指定服务器的解析结果,BIND9的日志默认输出到/var/log/syslog或/var/log/named/,通过修改logging配置(如channel default { file "/var/log/named/named.log"; severity info; };)可自定义日志级别和存储位置,常见问题包括区域文件语法错误(需检查named-checkzone输出)、端口53被占用(使用netstat -tuln | grep 53排查)、防火墙拦截(需开放UDP/TCP 53端口)等。

相关问答FAQs

问题1:如何检查DNS区域文件的语法是否正确?

解答:使用BIND9提供的工具named-checkzone进行检查,命令格式为named-checkzone <区域名称> <区域文件路径>,例如named-checkzone example.com /etc/bind/db.example.com,若输出显示OK,则表示语法正确;若存在错误,工具会提示具体问题所在,如缺少记录或格式错误。

问题2:Debian上DNS服务无法解析外部域名,可能的原因及解决方法?

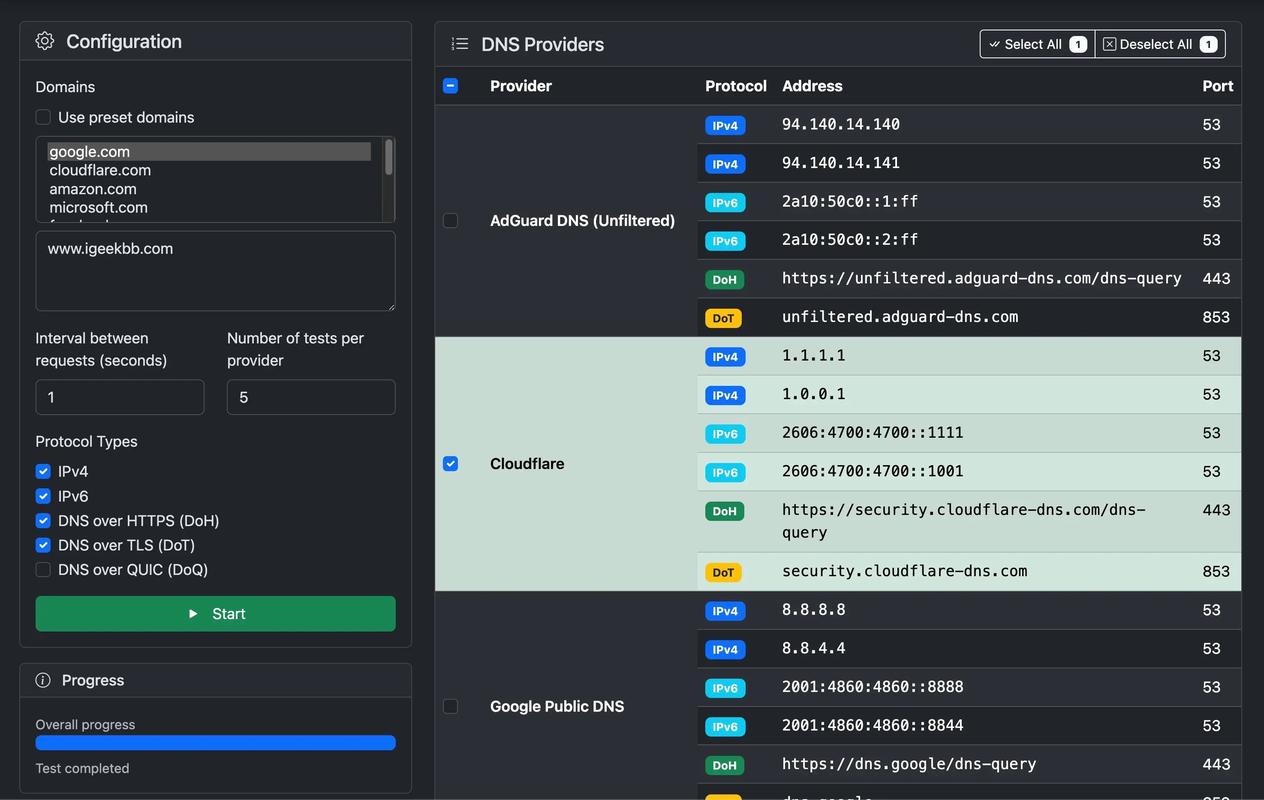

解答:可能原因包括:①递归查询未启用或被限制,需在named.conf.options中设置recursion yes;并配置allow-query为信任的客户端;②上游DNS服务器配置错误,检查/etc/resolv.conf中的nameserver是否正确;③防火墙或安全组拦截了UDP 53端口,需执行sudo ufw allow 53开放端口;④BIND9服务未运行,使用systemctl restart bind9重启服务,若问题依旧,可通过dig @8.8.8.8 www.example.com测试外部DNS解析是否正常,以排除本地服务故障。