在Linux服务器管理中,开放端口是允许外部或内部网络流量访问特定服务的关键操作,Linux系统通过防火墙工具(如iptables、firewalld、ufw等)管理端口规则,同时结合netstat或ss命令监控端口状态,以下将详细讲解服务器开放端口的原理、操作步骤及注意事项。

端口开放的基本原理

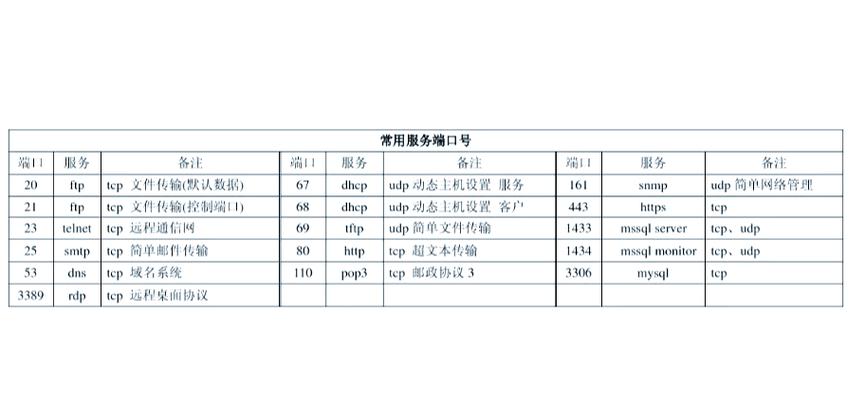

Linux服务器中的端口开放本质上是修改防火墙规则,允许特定协议(TCP/UDP)和端口的流量通过,端口分为周知端口(0-1023)、注册端口(1024-49151)和动态端口(49152-65535),普通用户通常操作注册端口和动态端口,防火墙工作在网络层(如iptables)或应用层(如firewalld),通过允许(ACCEPT)、拒绝(DROP)或拒绝(REJECT)策略控制流量,REJECT会返回错误信息,而DROP则直接丢弃数据包,不响应客户端。

常用防火墙工具及操作方法

firewalld(适用于CentOS/RHEL 7+及Fedora)

firewalld采用区域(Zone)概念,默认区域为public,可通过以下步骤开放端口:

- 临时开放端口(重启后失效)

sudo firewall-cmd --zone=public --add-port=8080/tcp --permanent

- 永久开放端口

sudo firewall-cmd --permanent --zone=public --add-port=8080/tcp sudo firewall-cmd --reload # 重新加载防火墙规则

- 验证端口是否开放

sudo firewall-cmd --zone=public --list-ports

- 删除端口规则

sudo firewall-cmd --permanent --zone=public --remove-port=8080/tcp

iptables(适用于所有Linux发行版)

iptables是传统的防火墙工具,规则需手动维护:

- 开放TCP端口8080

sudo iptables -A INPUT -p tcp --dport 8080 -j ACCEPT

- 开放UDP端口53

sudo iptables -A INPUT -p udp --dport 53 -j ACCEPT

- 保存规则(CentOS/RHEL)

sudo service iptables save

- 保存规则(Debian/Ubuntu)

sudo iptables-save > /etc/iptables/rules.v4

- 删除规则

sudo iptables -D INPUT -p tcp --dport 8080 -j ACCEPT

ufw(Uncomplicated Firewall,适用于Ubuntu/Debian)

ufw是iptables的简化工具,操作更直观:

- 启用ufw

sudo ufw enable

- 开放端口8080

sudo ufw allow 8080/tcp

- 开放端口范围(如2000-3000)

sudo ufw allow 2000:3000/tcp

- 删除规则

sudo ufw delete allow 8080/tcp

端口状态检查与监控

使用ss命令(推荐)

ss是netstat的替代工具,性能更优:

ss -tulnp | grep 8080 # 查看端口8080的监听状态

参数说明:

-t:TCP端口-u:UDP端口-l:仅显示监听端口-n:以数字形式显示地址和端口-p:显示进程ID和名称

使用netstat命令

netstat -tulnp | grep 8080

查看端口占用进程

若端口被占用,可通过以下命令定位进程:

lsof -i :8080 # 查看占用8080端口的进程 sudo kill -9 <PID> # 强制终止进程(谨慎操作)

常见问题与注意事项

-

端口开放后仍无法访问

(图片来源网络,侵删)

(图片来源网络,侵删)- 检查防火墙规则是否正确加载(如firewalld需执行

--reload)。 - 确认服务是否正常监听(如

systemctl status nginx)。 - 检查安全组或云服务器防火墙(如阿里云ECS、AWS EC2需在控制台开放端口)。

- 检查防火墙规则是否正确加载(如firewalld需执行

-

端口范围冲突

避免开放周知端口(如80、443),除非必要,若需开放多个端口,建议使用批量操作:# firewalld批量开放端口 sudo firewall-cmd --permanent --zone=public --add-port=8000-9000/tcp

-

安全加固建议

- 限制访问IP:

sudo firewall-cmd --permanent --zone=public --add-rich-rule='rule family="ipv4" source address="192.168.1.100" port protocol="tcp" port="8080" accept' - 关闭不必要的服务:

sudo systemctl stop telnet.socket

- 限制访问IP:

不同服务器的端口配置示例

| 服务类型 | 默认端口 | 协议 | 开放命令(firewalld) |

|---|---|---|---|

| Web服务器 | 80, 443 | TCP | sudo firewall-cmd --add-port={80,443}/tcp |

| 数据库(MySQL) | 3306 | TCP | sudo firewall-cmd --add-port=3306/tcp |

| 邮件服务器 | 25, 587 | TCP | sudo firewall-cmd --add-port={25,587}/tcp |

| 自定义应用 | 8080 | TCP | sudo firewall-cmd --add-port=8080/tcp |

相关问答FAQs

Q1: 如何开放端口给特定IP访问?

A1: 以firewalld为例,使用--add-rich-rule参数限制IP:

sudo firewall-cmd --permanent --zone=public --add-rich-rule='rule family="ipv4" source address="192.168.1.100" port protocol="tcp" port="8080" accept' sudo firewall-cmd --reload

iptables实现方式:

sudo iptables -A INPUT -p tcp -s 192.168.1.100 --dport 8080 -j ACCEPT sudo service iptables save

Q2: 如何查看已开放的所有端口规则?

A2: 不同工具的查看命令如下:

- firewalld:

sudo firewall-cmd --zone=public --list-all - iptables:

sudo iptables -L -n -v - ufw:

sudo ufw status verbose

若需查看端口对应的进程,结合ss -tulnp或netstat -tulnp即可。