Linux服务器的远程管理是现代IT运维中的核心环节,它允许管理员通过网络对服务器进行配置、监控、维护和故障排查,无需物理接触服务器硬件,这种管理方式不仅提高了工作效率,还降低了运维成本,尤其对于分布在不同地理位置的服务器集群,远程管理更是不可或缺的技术手段,以下将从常用工具、操作流程、安全策略及最佳实践等方面详细阐述Linux服务器的远程管理。

远程管理工具的选择与应用

Linux服务器的远程管理工具种类繁多,每种工具都有其独特的优势和适用场景,管理员需根据实际需求选择合适的工具,以确保操作的安全性和高效性。

-

SSH(Secure Shell)

SSH是目前最常用的Linux服务器远程管理协议,它通过加密通信确保数据传输的安全性,默认情况下,SSH使用22端口,管理员可通过ssh username@server_ip命令远程登录服务器,SSH不仅支持命令行操作,还可通过端口转发、隧道技术实现安全的数据传输,使用ssh -L 8080:localhost:80 localhost -p 22将本地8080端口流量转发至服务器的80端口,适用于访问服务器的Web服务,SSH密钥认证比密码认证更安全,建议禁用密码登录,仅允许密钥认证,以防止暴力破解攻击。 -

Telnet

Telnet是一种早期的远程管理协议,但由于其所有数据均为明文传输,存在严重的安全漏洞,目前已逐渐被SSH取代,仅在特殊场景(如调试网络设备)且确保内网安全的情况下使用,需谨慎配置访问权限。 -

远程桌面协议(VNC/RDP)

对于需要图形化界面的管理场景,VNC(Virtual Network Computing)是常用选择,VNC通过服务器端(vncserver)和客户端(vncviewer)实现远程桌面访问,支持跨平台操作,管理员需安装并配置VNC服务器,设置访问密码和桌面环境(如GNOME、KDE),Windows管理员可通过RDP(Remote Desktop Protocol)连接Linux服务器,但需安装xrdp等第三方工具。 (图片来源网络,侵删)

(图片来源网络,侵删) -

Web控制面板(如Webmin)

Webmin是一款基于Web的Linux服务器管理工具,通过浏览器提供直观的配置界面,支持用户管理、服务配置、文件操作等功能,管理员可通过https://server_ip:10000访问Webmin,首次登录需设置管理员账户,其优势是无需命令行基础,适合初级用户,但需注意定期更新以避免安全漏洞。 -

专用管理工具(如Ansible、SaltStack)

对于大规模服务器集群,自动化管理工具如Ansible、SaltStack更为高效,这些工具通过SSH协议执行批量命令、配置管理和任务编排,支持Playbook(YAML格式)定义自动化流程,使用Ansible的ping模块测试多台服务器连通性,或通过apt模块批量安装软件包,极大提升了运维效率。

远程操作流程与最佳实践

基础操作流程

以SSH为例,远程管理Linux服务器的基本流程如下:

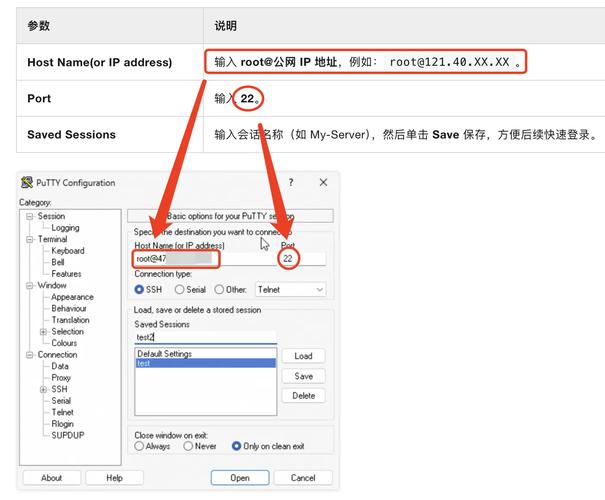

- 客户端配置:确保本地终端支持SSH(Linux/macOS默认支持,Windows需安装OpenSSH或PuTTY)。

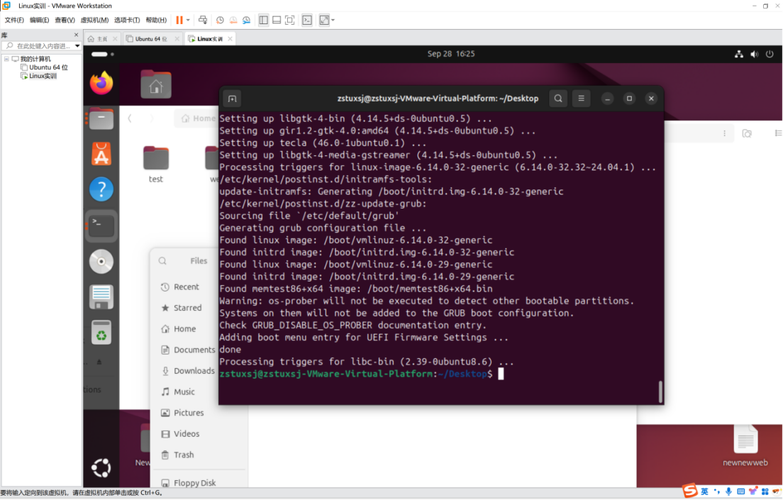

- 服务器端配置:检查SSH服务状态(

systemctl status sshd),若未启动则执行systemctl start sshd并设置开机自启(systemctl enable sshd)。 - 连接服务器:使用

ssh user@192.168.1.100 -p 22命令登录,首次连接需确认主机密钥(输入yes)。 - 文件传输:通过

scp(安全复制)或sftp(安全文件传输协议)传输文件,例如scp /local/path/file.txt user@server:/remote/path/。 - 执行命令:登录后可通过命令行执行操作,如

top查看系统负载,df -h检查磁盘空间等。

安全策略与最佳实践

远程管理的安全性至关重要,需采取以下措施:

- 禁用root直接登录:编辑SSH配置文件(

/etc/ssh/sshd_config),设置PermitRootLogin no,强制使用普通用户登录后通过sudo提权。 - 更换默认端口:将SSH端口从22改为其他高端口(如2222),减少自动化扫描攻击。

- 使用防火墙限制访问:通过

iptables或firewalld限制SSH访问IP,例如仅允许内网IP访问:firewall-cmd --permanent --add-rich-rule='rule family="ipv4" source address="192.168.1.0/24" service name="ssh" accept' firewall-cmd --reload

- 定期更新系统:执行

apt update && apt upgrade或yum update修复安全漏洞。 - 日志审计:通过

/var/log/auth.log(Ubuntu)或/var/log/secure(CentOS)监控SSH登录日志,及时发现异常行为。

性能优化与故障排查

- 连接超时处理:若SSH连接超时,检查网络连通性(

ping)、防火墙规则及SSH服务状态。 - 连接速度优化:禁用DNS反向解析(编辑

/etc/ssh/sshd_config,设置UseDNS no),或调整GSSAPIAuthentication no。 - 资源监控:使用

htop或nmon实时监控服务器资源,避免因负载过高导致远程卡顿。

不同场景下的工具对比

| 场景 | 推荐工具 | 优势 | 注意事项 |

|---|---|---|---|

| 命令行日常管理 | SSH | 安全、高效、跨平台 | 需熟悉Linux命令 |

| 图形化界面操作 | VNC/RDP | 直观、支持可视化操作 | 需安装X Window系统,资源占用较高 |

| 批量服务器管理 | Ansible/SaltStack | 自动化、支持任务编排 | 需学习配置语法,初期部署复杂 |

| 初学者简易配置 | Webmin | 图形化界面、无需命令行基础 | 需定期更新,避免安全风险 |

| 安全文件传输 | SCP/SFTP | 加密传输、支持断点续传 | 大文件传输建议使用rsync |

相关问答FAQs

Q1: 如何避免SSH暴力破解攻击?

A1: 可采取以下措施:

- 禁用密码登录,仅使用SSH密钥认证(编辑

/etc/ssh/sshd_config,设置PasswordAuthentication no); - 使用

fail2ban工具自动封禁恶意IP,安装后配置/etc/fail2ban/jail.local,启用sshd监狱规则; - 更换SSH默认端口,并结合防火墙限制访问IP范围。

Q2: 远程连接服务器时出现“Permission denied (publickey,password)”错误如何解决?

A2: 该错误通常由认证问题导致,排查步骤如下:

- 检查客户端密钥是否正确上传至服务器

~/.ssh/authorized_keys文件,并设置权限(chmod 600 ~/.ssh/authorized_keys); - 确认SSH服务配置是否允许密钥认证(

PubkeyAuthentication yes); - 检查服务器

~/.ssh目录权限(chmod 700 ~/.ssh),权限过高可能导致认证失败; - 若使用密码登录,确认用户密码正确且未锁定(

passwd -S username)。