在Linux服务器上安装和配置DNS(域名系统)服务是构建网络基础设施的重要环节,通常使用BIND(Berkeley Internet Name Domain)软件实现,以下是详细的安装步骤、配置方法及注意事项,以CentOS 7系统为例,其他发行版(如Ubuntu)可参考类似流程调整包管理命令。

环境准备

在开始安装前,确保服务器满足以下条件:

- 网络配置:服务器有静态IP地址(如192.168.1.100),并配置正确的域名(如ns1.example.com)。

- 系统更新:确保系统已更新至最新版本,避免兼容性问题。

yum update -y # CentOS/RHEL # apt update && apt upgrade -y # Ubuntu/Debian

- 关闭防火墙/SELinux(临时):配置过程中可临时关闭,避免服务被拦截,配置完成后再启用。

systemctl stop firewalld # 关闭防火墙 setenforce 0 # 临时关闭SELinux(生产环境建议配置策略而非关闭)

安装BIND服务

BIND是Linux中最常用的DNS服务器软件,包含以下核心组件:

bind:主程序包bind-utils:客户端工具(如nslookup、dig)bind-chroot:可选的安全加固包(将DNS服务限制在指定目录运行)

安装步骤

yum install bind bind-utils bind-chroot -y # CentOS/RHEL # apt install bind9 bind9utils bind9-doc -y # Ubuntu/Debian

安装完成后,检查BIND服务状态:

systemctl status named

若未启动,执行systemctl start named并设置开机自启:

systemctl enable named

配置DNS服务器

BIND的主配置文件为/etc/named.conf(或/etc/bind/named.conf),区域数据文件存放在/var/named/(CentOS)或/var/cache/bind/(Ubuntu)。

编辑主配置文件

vim /etc/named.conf

关键配置项说明:

options {

listen-on port 53 { any; }; # 监听所有网络接口(生产环境建议指定IP)

listen-on-v6 port 53 { any; }; # 监听IPv6

directory "/var/named"; # 区域数据文件目录

dump-file "/var/named/data/cache_dump.db";

statistics-file "/var/named/data/named_stats.txt";

memstatistics-file "/var/named/data/named_mem_stats.txt";

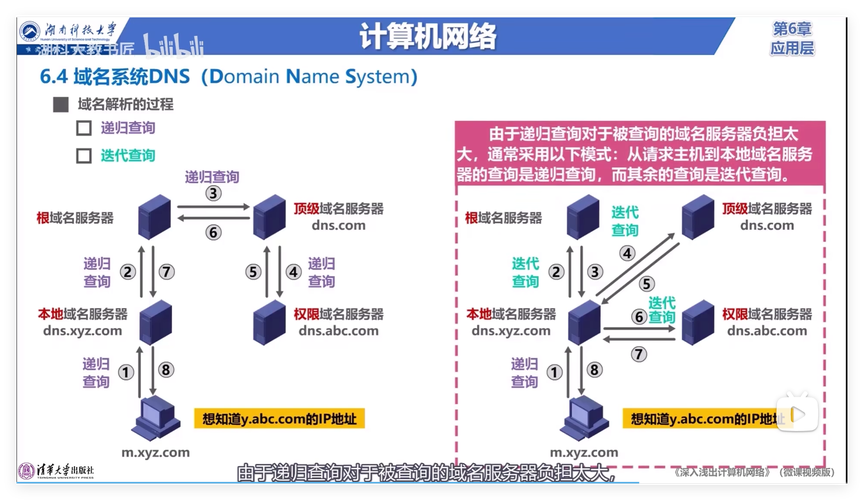

allow-query { any; }; # 允许查询的客户端(生产环境建议限制网段)

recursion yes; # 允许递归查询

dnssec-validation yes; # 启用DNSSEC验证

bindkeys-file "/etc/named.iscdlv.key";

};

logging {

channel default_debug {

file "data/named.run";

severity dynamic;

};

};

zone "." IN {

type hint;

file "named.ca"; # 根服务器文件,可通过`wget -O /var/named/named.ca https://www.internic.net/domain/named.root`获取

};

# 正向区域配置(示例:example.com)

zone "example.com" IN {

type master; # 主DNS服务器

file "example.com.zone"; # 区域数据文件名

allow-update { none; }; # 禁止动态更新(生产环境建议配置密钥认证)

};

# 反向区域配置(示例:192.168.1.0/24)

zone "1.168.192.in-addr.arpa" IN {

type master;

file "192.168.1.zone";

};

创建区域数据文件

(1)正向区域文件(/var/named/example.com.zone)

vim /var/named/example.com.zone

``` 示例:

```plaintext

$TTL 86400 ; 24小时缓存

@ IN SOA ns1.example.com. admin.example.com. (

2025100101 ; 序列号(修改记录时需递增)

3600 ; 刷新间隔(秒)

1800 ; 重试间隔(秒)

604800 ; 过期时间(秒)

86400 ) ; 负缓存时间(秒)

@ IN NS ns1.example.com. ; 名称服务器

ns1 IN A 192.168.1.100 ; DNS服务器IP

www IN A 192.168.1.101 # WWW服务器

mail IN A 192.168.1.102 # 邮件服务器

ftp IN CNAME www.example.com. # 别名记录

(2)反向区域文件(/var/named/192.168.1.zone)

vim /var/named/192.168.1.zone

``` 示例:

```plaintext

$TTL 86400

@ IN SOA ns1.example.com. admin.example.com. (

2025100101

3600

1800

604800

86400 )

@ IN NS ns1.example.com.

100 IN PTR ns1.example.com. ; 反向解析记录

101 IN PTR www.example.com.

102 IN PTR mail.example.com.

注意:区域文件的所有者需为named用户,权限设置为640:

chown named:named /var/named/example.com.zone /var/named/192.168.1.zone chmod 640 /var/named/example.com.zone /var/named/192.168.1.zone

检查配置语法

修改配置后,需检查语法错误:

named-checkconf # 检查主配置文件 named-checkzone example.com /var/named/example.com.zone # 检查正向区域 named-checkzone 1.168.192.in-addr.arpa /var/named/192.168.1.zone # 检查反向区域

若提示错误,根据提示修改对应文件。

启动并测试服务

-

重启BIND服务:

systemctl restart named

-

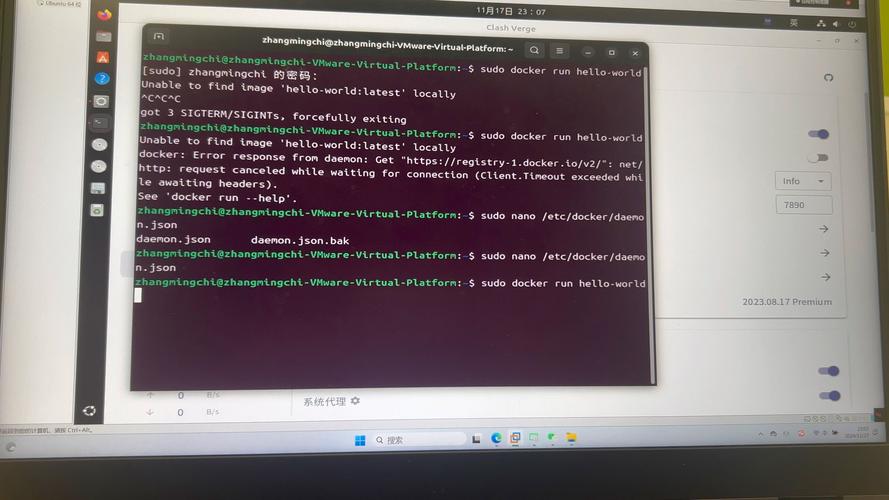

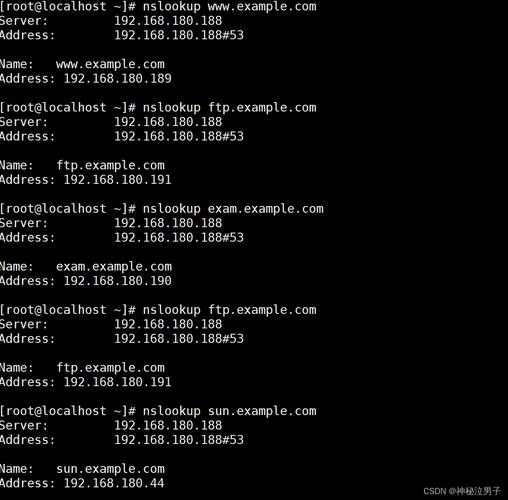

测试DNS解析:

- 使用

nslookup查询:nslookup www.example.com # 正向解析 nslookup 192.168.1.101 # 反向解析

- 使用

dig查询(更详细的信息):dig example.com A dig -x 192.168.1.101

- 使用

-

配置防火墙和SELinux:

firewall-cmd --permanent --add-service=dns firewall-cmd --reload setenforce 1 # 重新启用SELinux

若SELinux拦截,可查看日志(

/var/log/audit/audit.log)并生成策略:grep named /var/log/audit/audit.log | audit2allow -M mynamed semodule -i mynamed.pp

常见问题与优化

-

区域传输限制:为防止未授权区域传输,在

named.conf中配置allow-transfer:allow-transfer { 192.168.1.101; }; # 仅允许从服务器IP传输 -

日志配置:在

logging段中添加自定义日志通道,便于排查问题:channel "query_log" { file "/var/log/named/query.log" versions 3 size 1m; severity info; print-time yes; }; category queries { query_log; }; -

性能优化:调整

options中的缓存大小和并发连接数:max-cache-size 256m; # 最大缓存256MB recursive-clients 1000; # 最大递归查询数

相关问答FAQs

Q1: 如何配置DNS主从服务器?

A: 主从服务器通过区域传输同步数据,主服务器配置allow-transfer允许从服务器IP,从服务器named.conf中添加区域并指定type slave:

zone "example.com" IN {

type slave;

file "slaves/example.com.zone"; # 数据文件存放在/var/named/slaves/

masters { 192.168.1.100; }; # 主服务器IP

};

启动后,从服务器会自动从主服务器拉取区域文件。

Q2: 如何启用DNSSEC增强安全性?

A: DNSSEC通过数字签名验证数据真实性,配置步骤如下:

- 生成密钥对:

dnssec-keygen -a RSASHA256 -b 2048 -n ZONE example.com

- 为区域添加密钥记录(在区域文件中添加

DNSKEY和RRSIG记录)。 - 在

named.conf中启用dnssec-validation yes,并配置managed-keys段管理密钥。 - 签名区域文件:

dnssec-signzone -e +7d example.com example.com.zone

签名后,区域文件会自动包含

RRSIG记录,客户端可验证数据完整性。