OpenSSL 服务器证书是保障网络通信安全的核心组件,主要用于验证服务器身份,并加密客户端与服务器之间的数据传输,它基于公钥基础设施(PKI)技术,通过数字签名确保证书的真实性和完整性,有效防止中间人攻击、数据篡改和窃听等安全威胁,以下从证书原理、生成流程、配置实践及常见问题等方面进行详细阐述。

OpenSSL 服务器证书的基本原理

服务器证书本质是一个数字文档,由权威的证书颁发机构(CA)或自签名生成,包含服务器公钥、持有者信息(如域名、组织名称)、有效期、CA签名等关键数据,其核心作用体现在两方面:

- 身份认证:客户端通过验证CA的数字签名,确认证书归属的服务器是真实可信的,避免访问伪造的钓鱼网站。

- 数据加密:证书中的公钥用于协商对称加密密钥(如TLS/SSL握手),确保后续通信内容仅客户端与服务器可解密。

证书格式遵循X.509国际标准,常用编码格式为PEM(Base64编码,以-----BEGIN CERTIFICATE-----开头)和DER(二进制格式),服务器证书通常与私钥配对使用,私钥需严格保密,存储在服务器本地,用于解密数据和签名响应。

OpenSSL 服务器证书的生成流程

生成私钥

私钥是证书的核心,需使用高强度加密算法(如RSA 2048/4096位或ECDSA),通过OpenSSL命令生成RSA私钥:

openssl genpkey -algorithm RSA -out server.key -pkeyopt rsa_keygen_bits:2048

执行后生成server.key文件,包含服务器私钥,私钥需设置权限限制(如600),避免非授权访问。

创建证书签名请求(CSR)

CSR是向CA申请证书时提交的文件,包含公钥、服务器信息(如域名、组织)等,生成CSR时需输入Common Name(CN),必须与服务器访问域名完全一致(如www.example.com),否则客户端会触发证书不匹配警告。

openssl req -new -key server.key -out server.csr

命令执行后会提示填写以下信息:

- Country Name(国家代码,如CN)

- State or Province Name(省份,如Beijing)

- Locality Name(城市,如Beijing)

- Organization Name(组织名称,如Example Inc)

- Common Name(域名,如www.example.com)

- Email Address(可选)

- Challenge Password(可选,可直接留空)

最终生成server.csr文件,其中包含公钥和服务器信息。

自签名证书或CA签名

-

自签名证书:适用于测试环境或内部系统,由服务器自身作为CA签发证书,信任链仅包含自身,客户端需手动信任该证书。

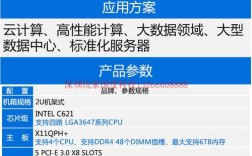

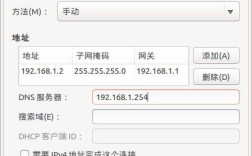

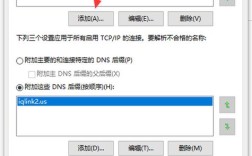

(图片来源网络,侵删)

(图片来源网络,侵删)openssl x509 -req -days 365 -in server.csr -signkey server.key -out server.crt

参数说明:

-days 365为证书有效期(365天),-out server.crt为输出证书文件。 -

CA签名证书:生产环境需向权威CA(如DigiCert、Let's Encrypt)提交CSR,CA验证服务器身份后签发证书,流程包括:

- 向CA提交CSR及身份证明材料(如域名所有权证明)。

- CA审核通过后,用CA私钥签发证书,返回包含服务器证书、中间证书、根证书的证书链。

服务器证书的配置实践

以Nginx服务器为例,配置HTTPS需将证书与私钥绑定,编辑Nginx配置文件(如nginx.conf):

server {

listen 443 ssl;

server_name www.example.com;

ssl_certificate /path/to/server.crt; # 证书文件路径(可包含中间证书)

ssl_certificate_key /path/to/server.key; # 私钥文件路径

ssl_protocols TLSv1.2 TLSv1.3; # 限制TLS协议版本

ssl_ciphers ECDHE-RSA-AES128-GCM-SHA256:ECDHE-RSA-AES256-GCM-SHA384; # 加密套件

ssl_prefer_server_ciphers on; # 优先使用服务器端加密套件

location / {

root /var/www/html;

index index.html;

}

}

配置完成后重启Nginx服务,通过浏览器访问https://www.example.com,若证书配置正确,地址栏会显示安全锁图标。

证书链配置注意事项

权威CA签发的证书通常包含“服务器证书”和“中间证书”,需将两者合并到ssl_certificate文件中(顺序:服务器证书在前,中间证书在后),否则客户端可能因缺少中间证书而无法验证信任链,合并命令:

cat server.crt intermediate.crt > fullchain.crt

证书管理与维护

- 证书更新:证书过期会导致HTTPS服务中断,需提前30天续期,自签名证书可通过重新执行

x509命令更新;CA证书需根据CA流程续费,Let's Encrypt可通过certbot工具自动续期。 - 私钥安全:定期备份私钥,避免泄露;若私钥疑似泄露,需立即生成新私钥并重新签发证书。

- 证书吊销:若私钥泄露或证书信息错误,需向CA提交吊销请求(CA签发CRL证书或通过OCSP协议),客户端通过吊销列表验证证书状态。

相关问答FAQs

Q1: 服务器证书的“Common Name”为什么必须与域名一致?

A: Common Name(CN)是证书中最重要的标识字段,用于匹配客户端访问的域名,若CN与域名不一致(如证书CN为example.com,但访问www.example.com),客户端会触发“证书名称不匹配”警告,提示存在安全风险(可能是中间人攻击),现代浏览器已逐渐弱化CN的强制要求,改用Subject Alternative Name(SAN)扩展字段支持多域名,但CN仍需与主域名一致。

Q2: 如何验证服务器证书是否正确配置?

A: 可通过以下方式验证:

- 浏览器检查:访问HTTPS网站,点击地址栏的锁图标,查看证书详情,确认颁发机构、有效期、域名等信息是否正确。

- OpenSSL命令验证:使用

openssl s_client工具测试TLS握手,检查证书链是否完整:openssl s_client -connect www.example.com:443 -showcerts

输出中会显示服务器证书及中间证书,若证书链完整且无错误,则配置正确。

- 在线工具检测:使用SSL Labs的SSL Test(https://www.ssllabs.com/ssltest/)输入域名,生成详细的证书配置报告,包括信任链、协议支持、加密强度等评分。