在Linux环境下架设邮件服务器是一个涉及多个组件协同工作的过程,需要综合考虑安全性、稳定性和可维护性,本文将详细介绍基于Linux的邮件服务器架设步骤,包括核心组件选择、安装配置、域名解析设置、安全防护及测试验证等关键环节,帮助读者理解完整的技术实现路径。

核心组件选择与系统准备

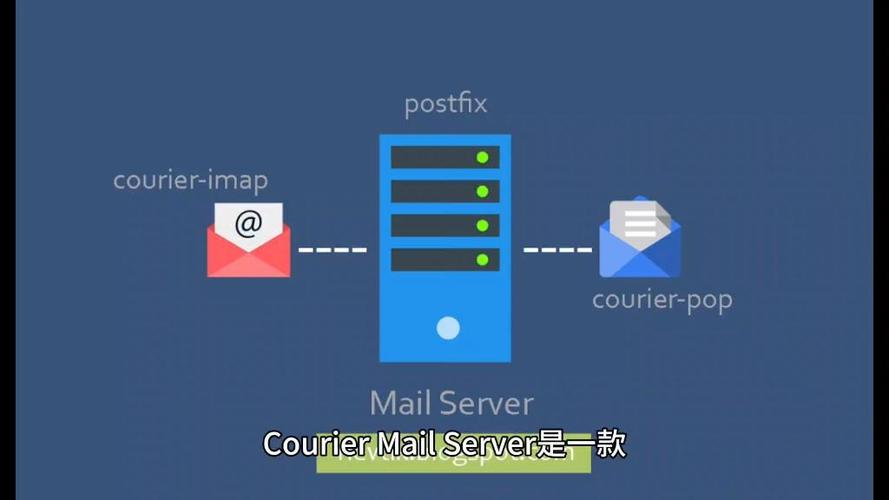

邮件服务器系统通常由多个模块组成,每个模块承担特定功能,主流的开源组件组合包括Postfix(SMTP服务)、Dovecot(POP3/IMAP服务)、MariaDB(用户数据库)、SpamAssassin(反垃圾邮件)和ClamAV(病毒扫描),以Ubuntu 22.04 LTS为例,首先更新系统并安装基础依赖包:

sudo apt update && sudo apt upgrade -y sudo apt install -y postfix dovecot-mysql dovecot-imapd dovecot-pop3d mariadb-server spamassassin clamav clamav-daemon

在安装Postfix时,选择"Internet Site"模式,并输入系统域名(如mail.example.com),配置SMTP中继功能,Dovecot则需要启用MySQL认证模块,用于与数据库集成验证用户身份。

数据库配置与用户管理

创建独立的数据库和用户存储邮件账户信息,通过MariaDB命令行执行:

CREATE DATABASE mailserver; CREATE USER 'mailuser'@'localhost' IDENTIFIED BY 'StrongPassword!'; GRANT ALL PRIVILEGES ON mailserver.* TO 'mailuser'@'localhost'; FLUSH PRIVILEGES;

设计用户表结构(如users)和域表结构(domains),包含用户名、密码哈希(使用doveadm pw生成)、域名字段和存储路径配置,密码字段需使用Dovecot支持的加密算法(如SHA512-CRYPT),确保认证安全性。

Postfix与Dovecot协同配置

Postfix的主配置文件(/etc/postfix/main.cf)需调整以下关键参数:

myhostname = mail.example.com mydomain = example.com myorigin = $mydomain inet_interfaces = all mydestination = $mydomain, localhost mynetworks = 127.0.0.0/8 [::ffff:127.0.0.0]/104 [::1]/128 home_mailbox = Maildir/

配置虚拟域支持,在/etc/postfix/virtual_mailbox_domains中添加example.com,并建立MySQL映射文件(如/etc/postfix/mysql-virtual-mailbox-domains.cf):

user = mailuser password = StrongPassword! hosts = localhost dbname = mailserver query = SELECT 1 FROM domains WHERE domain = '%s'

Dovecot的配置文件(/etc/dovecot/dovecot.conf)需启用认证机制和邮件存储格式:

auth_mechanisms = plain login !include auth-sql.conf.ext

在auth-sql.conf.ext中配置SQL查询语句,连接到用户表验证账户信息,同时设置mail_location为maildir:~/Maildir,确保与Postfix的存储路径一致。

域名解析与SSL证书配置

通过DNS添加MX记录指向邮件服务器IP(如MX 10 mail.example.com),并配置A记录和PTR记录(反向解析),使用Let's Encrypt获取免费SSL证书:

sudo apt install certbot sudo certbot certonly --standalone -d mail.example.com

将证书路径配置到Postfix的smtpd_tls_cert_file和Dovecot的ssl_cert参数,启用加密传输,建议强制使用STARTTLS和IMAPS/POP3S协议,在防火墙中开放25(SMTP)、587(SMTPS)、465(Submissions)、143(IMAP)、993(IMAPS)、110(POP3)、995(POP3S)端口。

安全防护与性能优化

部署SpamAssassin和ClamAV作为内容过滤器,在Postfix的主配置文件中添加:

content_filter = scan:127.0.0.1:10025

创建扫描服务(/etc/postfix/master.cf)并启用milter协议限制邮件大小(如message_size_limit=25600000),定期更新病毒库(freshclam)和SpamAssassin规则(sa-update),通过fail2ban防止暴力破解,配置针对Postfix和Dovecot的过滤规则。

测试与故障排查

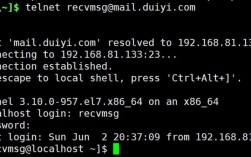

使用telnet测试SMTP连接:

telnet mail.example.com 25 EHLO example.com MAIL FROM:<test@example.com> RCPT TO:<user@example.com>

通过doveadm命令测试用户认证:

doveadm auth test user@example.com

检查日志文件(/var/log/mail.log)定位错误,常见问题包括DNS解析失败、证书路径错误、数据库连接异常等,使用postfix reload和dovecot reload重新加载配置,无需重启服务。

相关问答FAQs

Q1: 如何配置邮件服务器的中继功能,允许其他服务器通过本服务器发送邮件?

A1: 在Postfix的main.cf中添加mynetworks参数,信任的IP段(如192.168.1.0/24)或中继主机(如relayhost=[smtp.example.com]:587),若需认证,在/etc/postfix/sasl_passwd中配置用户名密码,并执行postmap hash:/etc/postfix/sasl_passwd生成数据库文件,确保权限设置为600。

Q2: 邮件服务器收到大量垃圾邮件但SpamAssassin未生效,如何排查?

A2: 首先检查SpamAssassin服务状态(systemctl status spamassassin),确认规则更新是否成功(sa-update --dry-run),查看邮件日志中是否包含X-Spam-Status头,若无则检查Postfix的content_filter配置是否正确,验证ClamAV是否正常扫描(clamscan --infected),确保邮件流经过滤链路。