HTTPS代理服务器搭建是企业网络管理和数据安全中的重要环节,通过合理配置可实现对网络流量的监控、过滤与加速,同时保障数据传输的加密性,以下从技术原理、环境准备、具体搭建步骤、安全加固及常见问题五个方面详细说明。

技术原理与前期准备

HTTPS代理的核心在于中间人(MITM)技术,代理服务器需与客户端建立TLS连接,同时与目标服务器建立另一条TLS连接,通过解密-重新加密的方式实现流量转发,这一过程要求代理服务器具备证书管理能力,以便客户端信任其加密通道。

环境准备:

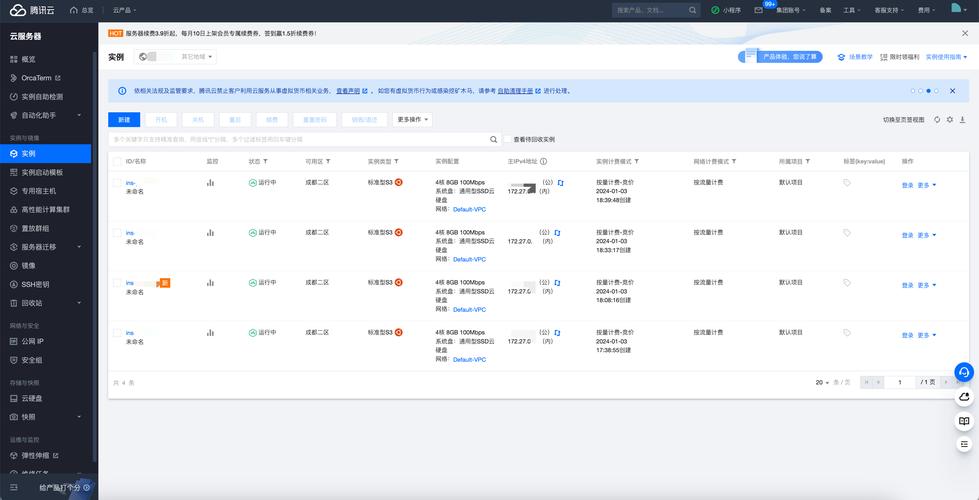

- 硬件要求:建议使用Linux服务器(如Ubuntu 20.04+),配置至少2核CPU、4GB内存、50GB存储,确保网络带宽满足业务需求。

- 软件依赖:需安装OpenSSL(证书生成)、Nginx/Apache(反向代理)或Squid(传统代理),以及Python的

mitmproxy(用于调试与开发场景)。 - 域名与IP:需申请公网IP及域名,用于后续证书签发与访问验证。

详细搭建步骤(以Nginx为例)

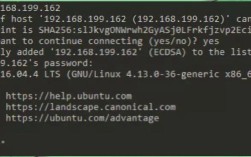

安装基础环境

sudo apt update && sudo apt install -y nginx openssl

生成CA证书与服务器证书

- 创建CA私钥:

openssl genrsa -out ca.key 4096

- 生成CA证书(有效期10年):

openssl req -new -x509 -days 3650 -key ca.key -out ca.crt -subj "/CN=MyProxyCA"

- 生成服务器私钥与证书签名请求(CSR):

openssl genrsa -out server.key 2048 openssl req -new -key server.key -out server.csr -subj "/CN=proxy.example.com"

- 使用CA签发服务器证书:

openssl x509 -req -days 365 -in server.csr -CA ca.crt -CAkey ca.key -CAcreateserial -out server.crt

配置Nginx为HTTPS代理

编辑/etc/nginx/nginx.conf,添加以下配置:

http {

upstream backend {

server target.example.com:443; # 目标服务器地址

}

server {

listen 443 ssl;

server_name proxy.example.com;

ssl_certificate /etc/ssl/certs/server.crt;

ssl_certificate_key /etc/ssl/private/server.key;

ssl_protocols TLSv1.2 TLSv1.3;

location / {

proxy_pass https://backend;

proxy_ssl_verify off; # 若目标服务器证书可信,建议开启验证

proxy_set_header Host $host;

proxy_set_header X-Real-IP $remote_addr;

}

}

}

客户端配置

- 浏览器代理设置:在系统网络设置中配置代理服务器地址为

proxy.example.com:443,并导入ca.crt证书至受信任根证书颁发机构。 - 系统级代理(Linux):

export https_proxy=https://proxy.example.com:443 export HTTP_PROXY=http://proxy.example.com:443

安全加固措施

- 证书管理:定期更新证书(建议每3个月),避免使用自签名证书生产环境。

- 访问控制:通过Nginx的

allow/deny指令限制IP访问,或结合LDAP实现用户认证。 - 日志审计:启用Nginx的

access_log与error_log,记录代理请求详情,定期分析异常流量。 - 性能优化:启用Gzip压缩、缓存静态资源,调整

worker_processes与worker_connections参数提升并发能力。

功能验证与故障排查

- 测试代理连通性:

curl -x https://proxy.example.com:443 https://httpbin.org/ip

- 常见问题排查:

- 证书信任问题:检查客户端是否正确导入CA证书,确认证书链完整性。

- 代理超时:检查目标服务器可达性,调整Nginx的

proxy_read_timeout参数(默认60秒)。

相关问答FAQs

Q1: 客户端浏览器提示“证书不安全”怎么办?

A: 此问题通常因客户端未安装CA证书或证书过期导致,解决方案:

- 导出

ca.crt文件,通过浏览器设置手动导入至“证书机构”或“个人”存储区; - 若为内网环境,可通过组策略(Windows)或配置管理工具(如Ansible)批量分发证书;

- 确保服务器证书中的域名(CN)与客户端访问的域名完全一致。

Q2: 如何实现基于域名的代理分流?

A: 通过Nginx的server_name与location规则实现多域名代理。

server {

listen 443 ssl;

server_name api.example.com;

location / {

proxy_pass https://api-backend;

}

}

server {

listen 443 ssl;

server_name www.example.com;

location / {

proxy_pass https://www-backend;

}

}

配置时需为每个域名单独签发服务器证书,或使用通配符证书(如*.example.com)简化管理。