在计算机网络管理中,DHCP(动态主机配置协议)服务器扮演着至关重要的角色,它能够为网络中的客户端设备自动分配IP地址、子网掩码、默认网关、DNS服务器等网络参数,极大地简化了网络配置和管理流程,在某些特定的网络场景下,例如需要识别、监控或限制DHCP服务器的访问时,了解DHCP服务器的MAC地址就显得尤为重要,本文将详细探讨DHCP服务器MAC地址的相关知识,包括其获取方式、应用场景以及注意事项。

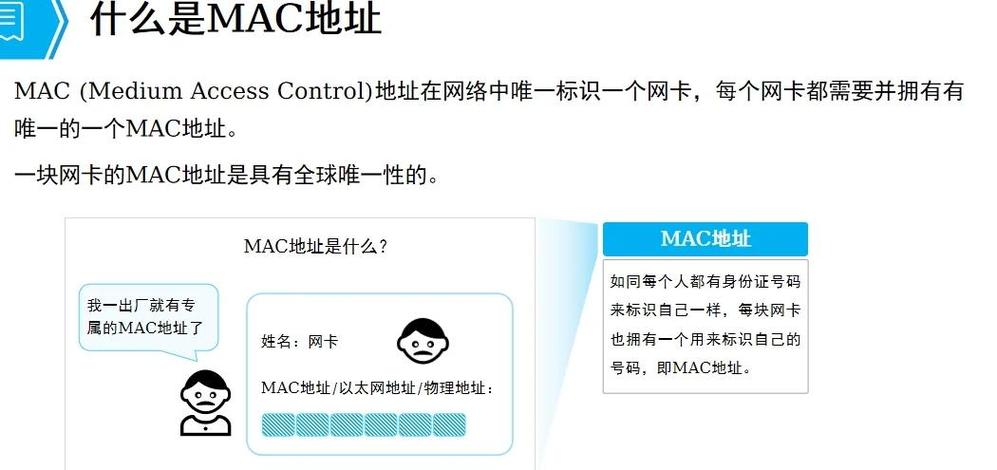

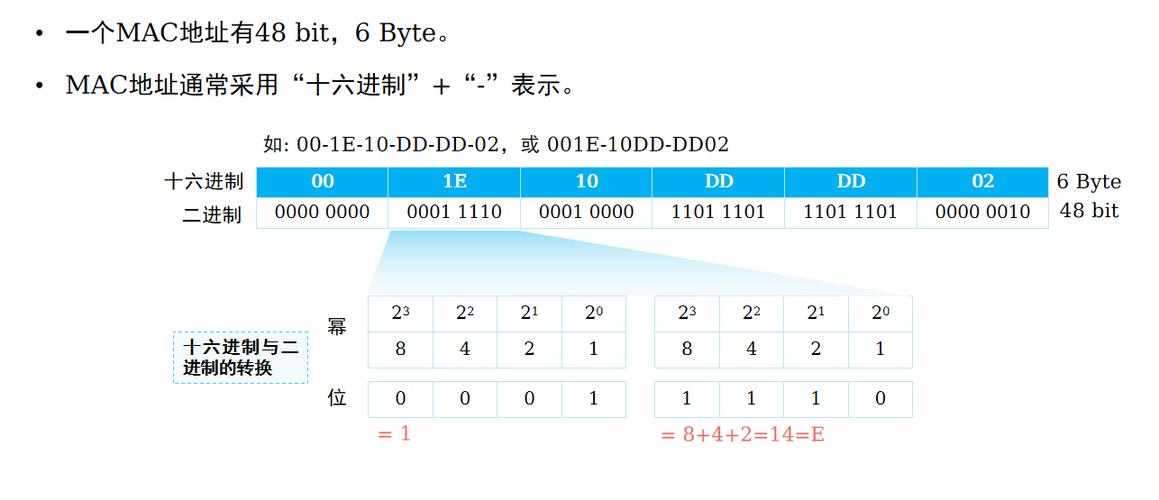

我们需要明确DHCP服务器MAC地址的含义,MAC(Media Access Control)地址,即媒体访问控制地址,是网络设备(如网卡、交换机端口等)的硬件地址,由设备制造商在生产时烧录到设备的ROM中,具有全球唯一性,对于DHCP服务器而言,其MAC地址可以是运行DHCP服务服务器的物理网卡的MAC地址,也可以是服务器虚拟网卡的MAC地址,具体取决于服务器的硬件配置和网络部署方式,在一台物理服务器上通过虚拟化软件运行多个虚拟机,每个虚拟机都可以配置DHCP服务,此时每个虚拟网卡的MAC地址都可能成为对应DHCP服务器的标识。

获取DHCP服务器的MAC地址有多种方法,具体取决于网络环境和可用的工具,以下是几种常见的获取方式:

-

通过DHCP客户端日志获取:大多数操作系统(如Windows、Linux、macOS)的DHCP客户端在获取IP地址时,会记录与DHCP服务器交互的详细信息,在Windows系统中,可以通过事件查看器(Event Viewer)中的“Microsoft-Windows-Dhcp-Client”事件日志,查找包含“DhcpOffer”或“DhcpAck”的事件,其中可能包含DHCP服务器的IP地址和MAC地址,在Linux系统中,可以通过查看

/var/log/syslog或/var/log/messages日志文件,使用grep命令搜索“DHCP”相关条目,通常可以找到服务器的MAC地址,日志中可能会出现类似“DHCP offer from 192.168.1.1 with MAC aa:bb:cc:dd:ee:ff”的记录。 -

使用网络抓包工具分析:网络抓包工具(如Wireshark、tcpdump)是获取DHCP服务器MAC地址的强大工具,通过在客户端所在的网络 segment(网段)上进行抓包,筛选DHCP协议的数据包(如Discover、Offer、Request、Ack),即可直接捕获到DHCP服务器的MAC地址,具体操作步骤如下:启动抓包工具,选择客户端所在的网络接口,设置过滤条件为“dhcp”,然后执行DHCP客户端的IP地址获取操作(如重启网络或执行

ipconfig /renew),在捕获的数据包中,找到DHCP Offer或DHCP Ack包,其Source MAC字段即为DHCP服务器的MAC地址,这种方法准确可靠,适用于各种网络环境。 (图片来源网络,侵删)

(图片来源网络,侵删) -

通过DHCP中继代理(Relay Agent)获取:在网络规模较大或DHCP服务器位于不同网段的情况下,通常会在各网段部署DHCP中继代理,DHCP中继代理会将客户端的DHCP请求转发给DHCP服务器,并在转发过程中添加Giaddr(Gateway IP Address)字段,部分高级的DHCP中继代理或支持Option 82(Relay Agent Information)的设备,可能会在DHCP报文中记录中继代理的MAC地址或相关信息,通过分析这些报文或中继代理的配置日志,可以间接获取或定位DHCP服务器的相关信息。

-

通过网络设备的ARP表获取:如果已知DHCP服务器的IP地址,可以通过查看网络设备(如客户端所在计算机、交换机、路由器)的ARP(Address Resolution Protocol)表来获取其对应的MAC地址,在Windows命令提示符下,可以使用

arp -a命令查看本机的ARP表;在Linux终端下,可以使用arp -n命令,需要注意的是,ARP表中的条目可能有过期时间,因此需要确保DHCP服务器最近与网络设备有过通信。

了解DHCP服务器的MAC地址后,其在实际网络管理中有多种应用场景:

-

网络故障排查:当网络中出现IP地址冲突、客户端无法获取IP地址或获取到错误的网络参数时,通过DHCP服务器的MAC地址可以帮助管理员快速定位问题源头,如果网络中存在非法的DHCP服务器(即未经授权私自提供DHCP服务的设备),其MAC地址可以作为识别和隔离该设备的关键依据。

-

网络安全与访问控制:在网络边界设备(如防火墙、交换机)上,可以通过配置基于MAC地址的访问控制列表(ACL),限制只有特定MAC地址的设备才能提供DHCP服务,从而防止恶意DHCP攻击(如DHCP starvation攻击、恶意DHCP服务器攻击),在网络准入控制(NAC)系统中,也可以将DHCP服务器的MAC地址作为信任设备的一部分,进行身份验证和授权。

-

网络监控与审计:通过网络管理系统(NMS)对网络中的DHCP服务器进行监控,记录其MAC地址、IP地址、分配的IP地址范围、租约时间等信息,可以实现对DHCP服务的全面审计,当网络参数发生变化时,通过对比MAC地址可以判断是否为合法的DHCP服务器进行的配置修改。

-

多环境DHCP服务区分:在复杂的网络环境中,可能存在多个DHCP服务器为不同的网段或不同的用户群体提供服务,通过记录和管理各DHCP服务器的MAC地址,可以清晰地标识和管理每个DHCP服务实例,避免服务冲突和混乱。

需要注意的是,DHCP服务器的MAC地址并非总是固定不变的,如果更换服务器的物理网卡、修改虚拟网卡的MAC地址,或者将DHCP服务迁移到其他服务器上,其MAC地址可能会发生变化,在网络管理中,应定期更新DHCP服务器MAC地址的记录,确保信息的准确性,在大型企业网络中,可能存在多个DHCP服务器,管理员需要建立完善的台账,记录每个DHCP服务器的MAC地址、IP地址、所属部门、负责人员等信息,以便于日常管理和应急响应。

为了更直观地展示获取DHCP服务器MAC地址的几种方法及其特点,以下是一个简要的对比表格:

| 获取方法 | 优点 | 缺点 | 适用场景 |

|---|---|---|---|

| DHCP客户端日志分析 | 操作简单,无需额外工具,适用于本地排查 | 日志信息可能不完整或不包含MAC地址 | 客户端无法获取IP地址时的初步排查 |

| 网络抓包工具(如Wireshark) | 结果准确可靠,信息全面,可分析交互过程 | 需要安装工具,具备一定的网络分析知识 | 精确获取MAC地址,复杂网络环境下的故障排查 |

| DHCP中继代理信息获取 | 适用于跨网段环境,可结合中继代理配置 | 依赖于中继代理的支持和配置,信息可能间接 | 大型网络中通过中继代理部署的DHCP服务器 |

| 网络设备ARP表查询 | 操作简单快捷,已知IP地址时直接获取 | 依赖于ARP表的有效性,可能受网络刷新影响 | 已知DHCP服务器IP地址时的快速查询 |

DHCP服务器的MAC地址是网络管理中的一个重要标识信息,掌握其获取方法和应用场景,能够帮助管理员更高效地进行网络配置、故障排查和安全管理,在实际工作中,应根据具体的网络环境和需求,选择合适的方法来获取和管理DHCP服务器的MAC地址,并结合其他网络管理工具和策略,构建一个稳定、安全、高效的网络环境。

相关问答FAQs:

问题1:为什么我的电脑无法获取到IP地址,通过抓包发现DHCP Discover包发出后没有收到DHCP Offer包,如何利用MAC地址排查问题?

解答:当客户端发出DHCP Discover包后未收到DHCP Offer包,可能的原因包括DHCP服务器未运行、网络连接问题(如网线故障、交换机端口问题)、DHCP中继代理配置错误,或网络中存在非法DHCP服务器占用了资源,可以利用抓包工具(如Wireshark)进行排查:在客户端所在的网络 segment 上抓包,查看是否有其他设备(如非法DHCP服务器)回应了DHCP Discover包,如果发现回应设备的MAC地址不在合法DHCP服务器列表中,则可判定为非法服务器干扰,如果确认合法DHCP服务器存在但未响应,可以尝试在服务器所在网段抓包,查看服务器的网卡是否收到了客户端的DHCP Discover包,以及服务器是否发出了DHCP Offer包,如果服务器发出Offer包但客户端未收到,可能是网络路径(如交换机、路由器)存在问题,此时可以检查网络设备的配置和连通性,特别是与MAC地址表和VLAN相关的配置。

问题2:如何防止网络中出现非法DHCP服务器?

解答:防止非法DHCP服务器对网络造成干扰,可以采取以下几种技术和管理措施:

- DHCP Snooping:这是交换机的一项安全功能,用于监控和过滤DHCP报文,通过配置DHCP Snooping,将交换机的端口设置为“信任端口”(连接合法DHCP服务器的端口)或“非信任端口”(连接客户端或其他设备的端口),只有信任端口允许发送DHCP Offer报文,非信任端口的DHCP Offer报文将被丢弃,从而防止非法DHCP服务器向客户端分配IP地址。

- 端口安全(Port Security):在交换机上启用端口安全功能,可以限制每个端口允许连接的MAC地址数量,对于连接客户端的端口,可以设置最大MAC地址数为1(或根据实际需求),并绑定合法客户端的MAC地址,防止非法设备接入。

- IP Source Guard:结合DHCP Snooping和端口安全,IP Source Guard可以根据DHCP Snooping建立的绑定表(IP地址与MAC地址、端口的绑定关系),过滤掉不符合绑定表的IP报文,防止IP地址欺骗。

- 网络访问控制(NAC):部署NAC系统,对所有接入网络的设备进行身份验证和授权,只有符合安全策略的设备(包括合法的DHCP服务器)才能获得网络访问权限。

- 物理和安全管理:对网络设备机房、配线间等物理区域进行严格访问控制,防止未经授权的人员接入网络设备,私自配置非法DHCP服务器。

- 定期审计和监控:定期使用网络扫描工具(如Nmap)扫描网络中的DHCP服务器,记录合法服务器的IP地址和MAC地址,并监控网络中是否存在未知的DHCP服务器,通过日志分析工具监控DHCP服务器的运行状态和IP地址分配情况,及时发现异常。