寻找网站后台地址是网络安全测试和系统管理中的常见需求,但需严格遵守法律法规,仅针对授权目标进行操作,以下是系统性的排查方法和技术手段,结合逻辑推理和工具辅助,帮助合法合规地定位后台入口。

基础信息收集与逻辑推断

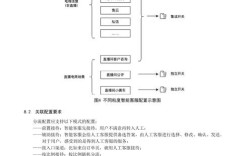

后台地址的查找通常始于对目标网站结构的初步分析,许多系统会采用默认或规律性的路径,结合网站技术特征可缩小排查范围。

常见默认路径排查

多数CMS(内容管理系统)和框架会预设后台管理路径,这些路径通常具有固定模式,可直接通过浏览器访问测试,以下是常见系统的默认地址示例:

| 系统类型 | 默认后台路径 | 说明 |

|---|---|---|

| WordPress | /wp-admin/、/wp-login.php | 最流行的CMS,后台路径固定,部分主题/插件可能修改为自定义路径 |

| ThinkPHP | /admin/、/index.php/admin | 国产框架,早期版本默认admin,后期可配置 |

| Dedecms | /dede/ | 国内老牌CMS,后台目录默认dede,可通过配置修改 |

| Discuz! | /admin.php | 论坛系统,后台入口为admin.php,需配合账号密码登录 |

| Joomla | /administrator/ | 开源CMS,后台路径固定为administrator |

| 自研系统 | /manage/、/admin/、/login/ | 部分自研系统会使用通用管理路径,或根据业务命名(如“/cmsadmin/”) |

可直接在浏览器中输入“目标域名+路径”(如http://example.com/wp-admin/),若返回登录页面或管理界面,则说明后台地址存在,若路径不存在,可能返回404错误或重定向至首页。

源码与文件结构分析

查看网站源码或通过爬虫获取文件列表,可能发现后台入口的线索,具体方法包括:

- 查看页面源码:右键点击网站页面“查看源码”,搜索关键词如“admin”“login”“manage”,部分系统会在HTML中直接引入后台相关JS/CSS文件,路径可能包含后台地址。

- 爬虫扫描目录:使用工具(如DirBuster、Dirsearch、御剑)对目标域名进行目录扫描,字典中可包含常见后台路径,例如执行命令

dirsearch -u http://example.com -w admin.txt,其中admin.txt包含常见管理路径列表。 - 错误页面信息:尝试访问不存在的路径(如

http://example.com/abc),若返回404页面且页面中包含后台路径(如“请访问/admin/”),则可能泄露线索。

技术特征与指纹识别

通过分析网站的技术栈,可推断其可能使用的系统类型,从而缩小后台地址范围。

HTTP头信息分析

访问目标网站时,通过浏览器开发者工具(F12)的“Network”选项卡查看HTTP响应头,部分系统会暴露特征信息:

- Server字段:如

Server: Apache/2.4.41 (Ubuntu),结合其他信息可推测系统类型。 - X-Powered-By字段:直接说明技术栈,如

X-Powered-By: PHP/7.4.3、X-Powered-By: ThinkPHP,可关联对应系统的默认后台路径。 - Set-Cookie字段:如

Cookie: wordpress_logged_in_xxx=xxx,说明网站使用WordPress,后台路径为/wp-admin/。

页面元素与特征匹配

- 登录框特征:若网站存在登录页面,观察输入框的

name或id属性,如WordPress登录框的name="log",Dedecms的name="dedeLogin",可反向推断系统类型。 - 特定关键词:搜索页面中的“后台管理”“系统管理”“管理员入口”等文本,部分网站会在页脚或侧边栏提供后台链接。

工具辅助与自动化扫描

手动排查效率较低,可借助自动化工具快速扫描后台地址,但需注意控制请求频率,避免对目标服务器造成压力。

常用工具推荐

- Dirsearch:Python开发的目录扫描工具,支持自定义字典和协议(HTTP/HTTPS),可批量检测后台路径。

python3 dirsearch.py -u http://example.com -e php,html,txt -w /path/to/dict

- Burp Suite:通过抓取浏览器请求,手动或使用Intruder模块爆破后台路径,适合精细化的路径测试。

- Nmap脚本:使用Nmap的

http-enum脚本扫描Web管理路径,命令为nmap --script http-enum -p 80 example.com。

扫描注意事项

- 授权范围:仅扫描授权目标,未经授权的扫描可能违反《网络安全法》。

- 字典优化:使用针对性字典(如针对特定CMS的路径字典),提高扫描效率。

- 日志清理:部分工具会记录扫描日志,需及时清理避免留下痕迹。

动态分析与逻辑推理

若静态扫描未发现线索,可通过分析网站行为逻辑推断后台地址。

登录请求分析

尝试模拟登录操作,通过抓包工具(如Burp Suite、Fiddler)分析登录请求的URL。

- 访问

http://example.com/index.php后点击“登录”按钮,抓包发现请求跳转至http://example.com/admin/login.php,则后台地址为/admin/。 - 部分系统会在登录成功后跳转至后台首页,通过观察跳转URL可定位地址。

子域名与端口扫描

后台可能部署在子域名或特定端口上,需扩大扫描范围:

- 子域名扫描:使用工具(如Sublist3r、OneForAll)扫描目标域名的子域名,如

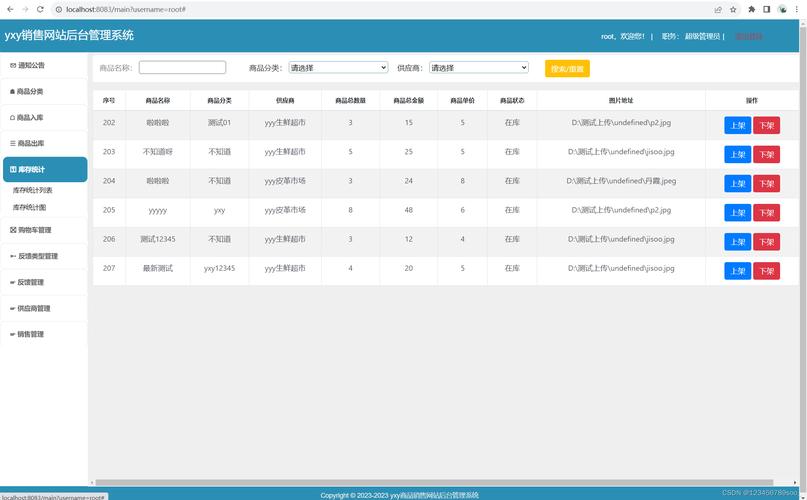

admin.example.com、manage.example.com。 - 端口扫描:使用Nmap扫描目标服务器的开放端口,如8080、8081等,部分管理系统可能部署在非标准端口。

社会工程学与信息收集

部分网站管理员会因疏忽将后台地址泄露在公开信息中,可通过以下方式排查:

- 搜索引擎搜索:使用

site:example.com admin、site:example.com login等语法搜索,可能直接找到后台页面。 - GitHub代码泄露:在GitHub中搜索目标域名,可能发现泄露的配置文件或代码,其中包含后台地址。

- 社交媒体与论坛:在技术论坛或社交媒体中搜索目标网站名称,管理员可能公开讨论后台配置。

相关问答FAQs

问题1:扫描后台地址是否违法?

答:未经授权扫描任何网站均属于违法行为,可能违反《中华人民共和国网络安全法》第二十七条,任何个人和组织不得从事非法侵入他人网络、干扰他人网络正常功能、窃取网络数据等危害网络安全的活动,仅可在获得书面授权后,对目标网站进行后台地址排查。

问题2:如果后台地址被修改,如何进一步排查?

答:若默认路径无效,可通过以下方法进一步排查:1)使用工具(如Wappalyzer)分析网站技术栈,确定可能使用的CMS或框架;2)扫描网站的robots.txt文件,可能被禁止访问的目录中包含后台路径;3)尝试暴力破解路径字典,结合系统特征自定义字典(如WordPress插件可能创建的/wp-admin-custom/路径);4)分析网站JavaScript文件,部分系统会在JS中硬编码后台地址。