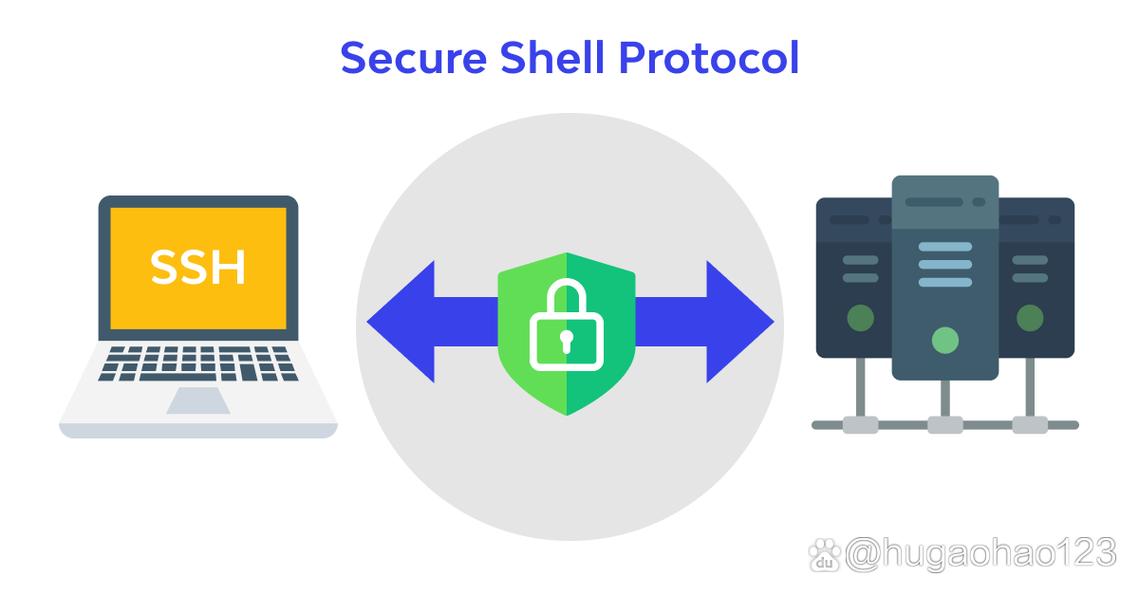

Windows系统可以通过内置的OpenSSH服务器功能或第三方工具实现SSH远程管理,为用户提供安全、高效的命令行访问方式,与传统的Telnet或RDP相比,SSH协议通过加密传输数据,有效防止信息泄露和中间人攻击,特别适合服务器管理和自动化运维场景。

在Windows 10/11专业版、企业版或教育版中,OpenSSH服务器已作为可选功能集成,用户可通过“设置”->“应用”->“可选功能”->“添加功能”搜索“OpenSSH 服务器”并安装,安装完成后,需在“服务”中启动OpenSSH SSH Server服务,并设置自动启动,对于旧版Windows系统,可从GitHub官方仓库下载OpenSSH安装包手动部署,配置文件位于C:\ProgramData\ssh目录下的sshd_config,可通过记事本编辑,常见参数包括Port(修改默认22端口)、PermitRootLogin(是否允许root登录,建议设为no)和PasswordAuthentication(是否使用密码认证,推荐结合密钥认证提升安全性)。

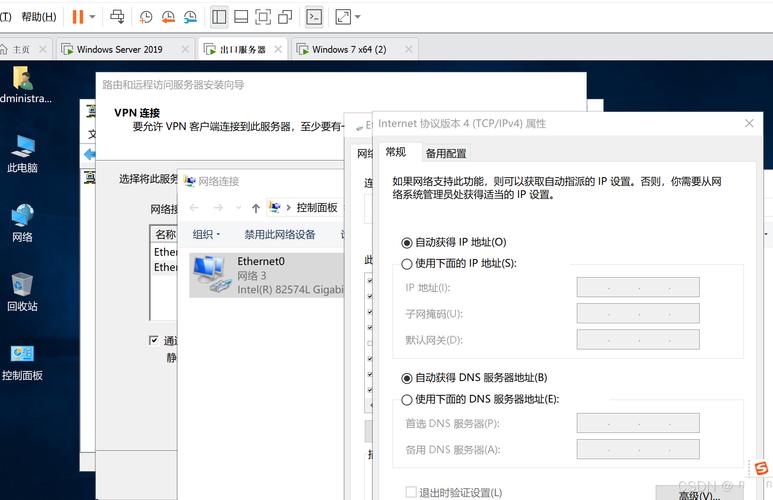

防火墙规则是部署过程中的关键环节,需在“高级安全Windows Defender防火墙”中新建入站规则,允许TCP端口22的连接,并指定适用的网络类型(域、专用或公用),为增强安全性,建议结合Windows账户控制策略,限制只有特定用户组(如Administrators)才能通过SSH访问服务器,可通过事件查看器(“Windows日志”->“安全”)监控SSH登录事件,记录成功/失败的认证尝试,便于及时发现异常访问。

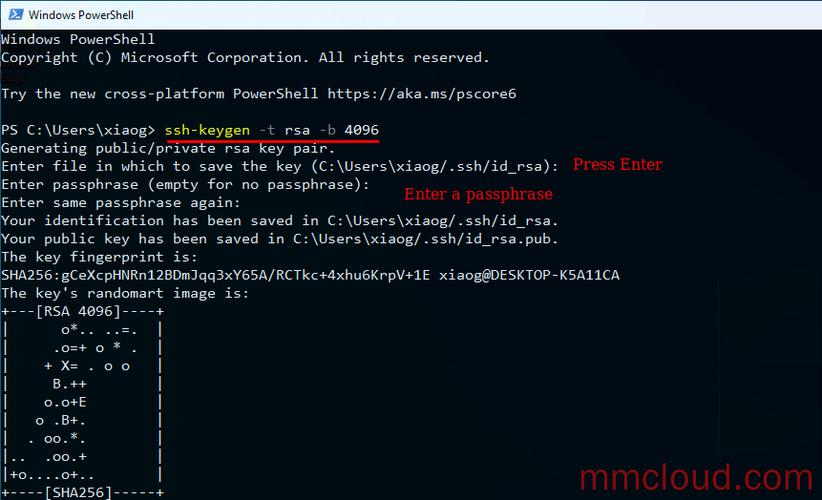

对于需要批量管理或多用户协作的场景,Windows SSH服务器支持密钥认证,管理员需在客户端生成SSH密钥对(通过ssh-keygen命令),将公钥内容追加至服务器C:\Users\用户名\.ssh\authorized_keys文件,并设置正确的文件权限(.ssh目录权限为700,authorized_keys文件权限为600),密钥认证不仅免去了密码输入的麻烦,还能有效抵御暴力破解攻击。

Windows SSH服务器的日志管理同样重要,默认情况下,所有SSH连接和认证事件会记录在“事件查看器”的“安全”日志中,管理员可通过筛选事件ID(如成功登录为4624,失败登录为4625)进行审计,对于更详细的日志,可启用sshd_config中的LogLevel VERBOSE选项,日志文件默认位于C:\ProgramData\ssh\logs目录,定期分析日志有助于发现潜在的安全威胁,如频繁的失败登录尝试可能预示暴力破解攻击。

在性能优化方面,Windows SSH服务器支持TCP端口重用和KeepAlive机制,通过修改sshd_config中的TcpKeepAlive yes和ClientAliveInterval 60参数,可避免因网络空闲导致连接断开,对于高并发场景,可调整MaxSessions参数限制每个用户的最大会话数,防止资源耗尽攻击,建议定期更新OpenSSH组件,获取最新的安全补丁和功能改进。

相关问答FAQs:

-

Windows SSH服务器如何禁止密码登录,仅允许密钥认证?

答:编辑sshd_config文件,将PasswordAuthentication设置为no,PubkeyAuthentication设置为yes,保存后重启SSH服务,确保目标用户的authorized_keys文件存在且权限正确(600)。 -

无法通过SSH连接Windows服务器,提示“Connection refused”怎么办?

答:首先检查SSH服务是否启动( services.msc 中查看OpenSSH SSH Server状态),确认防火墙是否放行22端口,以及sshd_config中ListenAddress是否配置为正确的IP地址(默认为0.0.0.0),若问题依旧,尝试查看C:\ProgramData\ssh\logs下的日志文件定位具体错误。 (图片来源网络,侵删)

(图片来源网络,侵删)