在Linux系统中搭建FTP服务器是一个常见的需求,无论是用于文件共享、网站托管还是数据备份,FTP(文件传输协议)都能提供便捷的文件传输服务,本文将以vsftpd(very secure FTP daemon)为例,详细介绍在Linux系统上搭建FTP服务器的完整步骤,包括安装、配置、用户管理、安全设置以及常见问题的解决方法。

安装vsftpd

vsftpd是一款轻量级、高性能且安全的FTP服务器软件,适用于大多数Linux发行版,以CentOS 7和Ubuntu系统为例,安装过程如下:

CentOS/RHEL系统

# 更新软件包列表 sudo yum update -y # 安装vsftpd sudo yum install vsftpd -y # 启动vsftpd服务并设置开机自启 sudo systemctl start vsftpd sudo systemctl enable vsftpd

Ubuntu/Debian系统

# 更新软件包列表 sudo apt update # 安装vsftpd sudo apt install vsftpd -y # 启动vsftpd服务并设置开机自启 sudo systemctl start vsftpd sudo systemctl enable vsftpd

安装完成后,可通过以下命令检查vsftpd服务状态:

sudo systemctl status vsftpd

配置vsftpd

vsftpd的主配置文件位于/etc/vsftpd/vsftpd.conf,默认配置可能无法满足实际需求,需进行手动调整,以下是关键配置项的说明及修改建议:

| 配置项 | 默认值 | 推荐值 | 说明 |

|---|---|---|---|

| anonymous_enable | YES | NO | 是否允许匿名用户访问,建议关闭以提高安全性 |

| local_enable | NO | YES | 是否允许本地用户访问 |

| write_enable | NO | YES | 是否允许本地用户上传文件 |

| chroot_local_user | NO | YES | 是否将本地用户限制在其主目录 |

| allow_writeable_chroot | NO | YES | 是否允许chroot目录可写(需配合chroot_local_user使用) |

| pasv_enable | NO | YES | 是否启用被动模式(建议开启,避免防火墙问题) |

| pasv_min_port | 0 | 10000 | 被动模式最小端口 |

| pasv_max_port | 0 | 10100 | 被动模式最大端口 |

| user_config_dir | (无) | /etc/vsftpd/user_conf | 为用户单独配置的目录 |

修改步骤:

-

备份原始配置文件:

(图片来源网络,侵删)

(图片来源网络,侵删)sudo cp /etc/vsftpd/vsftpd.conf /etc/vsftpd/vsftpd.conf.bak

-

编辑配置文件:

sudo vim /etc/vsftpd/vsftpd.conf

-

根据需求调整上述配置项,

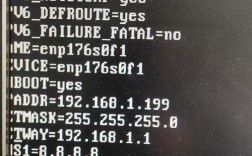

anonymous_enable=NO local_enable=YES write_enable=YES chroot_local_user=YES allow_writeable_chroot=YES pasv_enable=YES pasv_min_port=10000 pasv_max_port=10100

-

保存文件后,重启vsftpd服务使配置生效:

sudo systemctl restart vsftpd

创建FTP用户及目录

为安全性考虑,建议为FTP服务创建专用用户,而非直接使用系统用户,以下是创建步骤:

-

创建新用户(例如

ftpuser)并设置密码:sudo useradd -m -d /home/ftpuser -s /sbin/nologin ftpuser sudo passwd ftpuser

-

设置用户目录权限:

sudo chmod 755 /home/ftpuser sudo chown ftpuser:ftpuser /home/ftpuser

-

(可选)为用户单独配置权限,创建用户配置文件目录:

sudo mkdir /etc/vsftpd/user_conf sudo touch /etc/vsftpd/user_conf/ftpuser

在

/etc/vsftpd/user_conf/ftpuser中可写入用户专属配置,local_root=/home/ftpuser/custom_dir write_enable=YES

防火墙与SELinux配置

防火墙设置(以CentOS 7为例)

# 开放FTP服务(21端口)和被动模式端口范围 sudo firewall-cmd --permanent --add-service=ftp sudo firewall-cmd --permanent --add-port=10000-10100/tcp # 重新加载防火墙 sudo firewall-cmd --reload

SELinux设置(如启用SELinux)

# 安装SELinux FTP策略包 sudo yum install -y selinux-policy-targeted # 设置SELinux允许FTP写入 sudo setsebool -P ftpd_full_access on

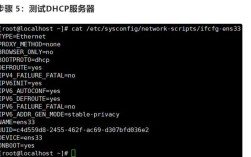

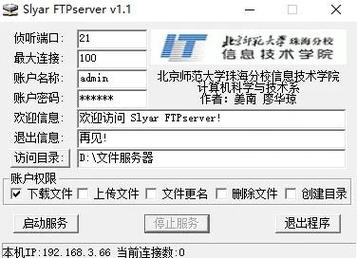

测试FTP服务器

- 使用Windows资源管理器或FTP客户端工具(如FileZilla)连接服务器,输入服务器IP、用户名和密码。

- 测试文件上传、下载功能,确保权限配置正确。

- 检查被动模式是否正常:在客户端连接后,查看服务器日志(

/var/log/vsftpd.log)确认端口连接情况。

常见问题与优化

- 用户无法登录:检查

/etc/vsftpd/ftpusers和/etc/vsftpd/user_list文件,确认用户未被禁止;验证/etc/passwd中用户shell是否为/sbin/nologin(FTP专用用户)或/bin/bash(允许SSH登录)。 - 被动模式连接失败:确认防火墙已开放被动模式端口范围,检查

pasv_min_port和pasv_max_port配置是否正确。 - 上传文件权限问题:确保

write_enable=YES,且用户目录权限为755,文件权限为644。

相关问答FAQs

问题1:如何限制FTP用户只能访问其主目录,而不能切换到上级目录?

解答:通过配置chroot_local_user=YES可将用户限制在主目录,若出现“500 OOPS: vsftpd: refusing to run with writable root inside chroot()”错误,需同时设置allow_writeable_chroot=YES(vsftpd 3.0.0及以上版本支持),确保用户主目录及其上级目录的所有者不是FTP用户本身,否则SELinux或安全策略可能阻止访问。

问题2:如何实现FTP服务器的虚拟用户功能(即使用非系统用户登录)?

解答:虚拟用户可通过数据库(如MySQL)或文本文件存储用户信息,结合PAM(可插入认证模块)实现,步骤如下:

- 安装

db4-utils和pam_mysql(以CentOS为例):sudo yum install db4-utils pam_mysql -y

- 创建虚拟用户数据库文件(如

login.txt),格式为:username1 password1 username2 password2 - 生成数据库文件:

sudo db_load -T -t hash -f login.txt /etc/vsftpd/vsftpd_login.db

- 配置PAM认证文件(

/etc/pam.d/vsftpd):auth required pam_userdb.so db=/etc/vsftpd/vsftpd_login account required pam_userdb.so db=/etc/vsftpd/vsftpd_login

- 修改vsftpd.conf,启用

guest_enable=YES和guest_username=ftpuser(指定映射的系统用户)。 - 为虚拟用户创建独立配置目录(如

/etc/vsftpd/vsftpd_user_conf),并为每个用户单独配置权限。

通过以上步骤,即可实现安全、灵活的FTP虚拟用户管理。