在Linux系统中,日志服务器是集中管理和存储多台服务器日志的关键组件,通过统一收集、分析日志,可以快速定位系统故障、安全威胁及性能问题,构建Linux日志服务器通常涉及日志收集、传输、存储和分析四个核心环节,常见的方案包括rsyslog+ELK Stack(Elasticsearch、Logstash、Kibana)、syslog-ng+Graylog等,本文将详细介绍基于rsyslog和ELK Stack的日志服务器搭建流程及优化要点。

日志服务器架构与核心组件

日志服务器的基本架构分为日志产生端(客户端)、日志传输端和日志存储分析端,客户端通过rsyslog或syslog-ng等服务将本地日志发送至服务器端,服务器端rsyslog接收日志后可选择直接存储到本地文件或转发至ELK Stack进行分布式处理,核心组件功能如下:

| 组件 | 功能描述 |

|---|---|

| rsyslog | 开源日志系统,支持UDP/TCP传输、日志过滤、格式化及输出到文件、数据库等 |

| Elasticsearch | 分布式搜索引擎,用于存储、索引和检索日志数据,支持全文检索和实时分析 |

| Logstash | 日志收集处理引擎,解析、过滤日志数据并转发至Elasticsearch |

| Kibana | 数据可视化工具,提供仪表盘、图表等功能,展示Elasticsearch中的日志数据 |

基于rsyslog的集中式日志服务器搭建

-

服务器端配置

安装rsyslog:apt-get install rsyslog(Ubuntu/Debian)或yum install rsyslog(CentOS/RHEL),编辑主配置文件/etc/rsyslog.conf,添加以下内容:# 监听UDP/TCP端口514,TCP传输更可靠 module(load="imtcp") input(type="imtcp" port="514") # 定义日志存储规则,将来自客户端的info及以上级别日志存入对应文件 if $fromhost-ip startswith "192.168.1." then { action(type="omfile" File="/var/log/clients/$fromhost-ip.log") stop }创建客户端日志存储目录:

mkdir -p /var/log/clients && chmod 755 /var/log/clients,重启rsyslog服务:systemctl restart rsyslog。 -

客户端配置

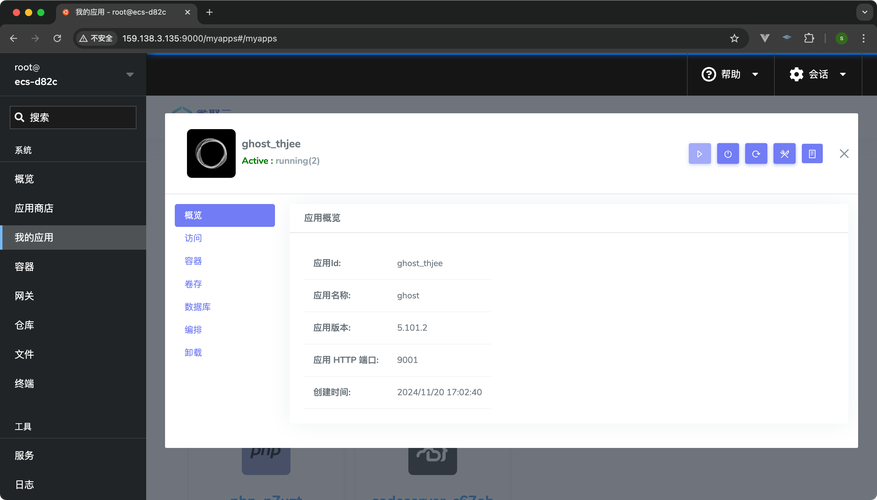

在各客户端安装rsyslog,编辑/etc/rsyslog.conf,添加服务器地址: (图片来源网络,侵删)

(图片来源网络,侵删)*.* @192.168.1.100:514 # 使用TCP传输,@为UDP,@@为TCP

重启rsyslog服务后,客户端日志将实时发送至服务器端

/var/log/clients/目录下,文件名以客户端IP命名。

基于ELK Stack的分布式日志系统部署

-

Elasticsearch安装

以Ubuntu为例,添加Elasticsearch官方源后安装:wget -qO - https://artifacts.elastic.co/GPG-KEY-elasticsearch | apt-key add - echo "deb https://artifacts.elastic.co/packages/7.x/apt stable main" | tee /etc/apt/sources.list.d/elastic.list apt update && apt install elasticsearch

修改

/etc/elasticsearch/elasticsearch.yml,配置集群名称和节点地址:cluster.name: log-cluster node.name: node-1 network.host: 0.0.0.0 discovery.type: single-node # 单节点模式测试

启动服务:

systemctl start elasticsearch。 (图片来源网络,侵删)

(图片来源网络,侵删) -

Logstash配置

安装Logstash后,创建配置文件/etc/logstash/conf.d/02-syslog.conf:input { syslog { port => 5044 type => "syslog" } } filter { if [type] == "syslog" { grok { match => { "message" => "%{SYSLOGBASE}" } } } } output { elasticsearch { hosts => ["localhost:9200"] index => "syslog-%{+YYYY.MM.dd}" } }启动Logstash:

systemctl start logstash。 -

Kibana配置与使用

安装Kibana后,访问http://服务器IP:5601,首次运行需配置Elasticsearch地址,在“Management”->“Index Patterns”中创建索引模式“syslog-*”,即可在“Discover”页面查看日志数据。

日志服务器优化与安全

-

性能优化

- 磁盘I/O:使用SSD存储日志,调整文件系统挂载参数(如

noatime)。 - 日志切割:通过logrotate或rsyslog自带的

$template功能实现日志按大小/时间切割,避免单个文件过大。 - 缓冲机制:在rsyslog中配置

action(type="omfile" File="/var/log/log" QueueType="LinkedList" QueueSize="10000"),提升日志写入性能。

- 磁盘I/O:使用SSD存储日志,调整文件系统挂载参数(如

-

安全加固

- 传输加密:使用TLS加密rsyslog传输,生成证书后配置

input(type="imtcp" port="6514" StreamDriver="gtls" StreamDriverMode="1" StreamDriverAuthMode="anon")。 - 访问控制:通过iptables限制日志服务器端口访问,仅允许客户端IP连接。

- 日志审计:记录日志服务器的操作日志,避免自身日志被篡改。

- 传输加密:使用TLS加密rsyslog传输,生成证书后配置

常见问题与解决方案

-

客户端日志未到达服务器

检查客户端和服务器防火墙规则(如ufw allow 514/tcp),确认rsyslog服务状态及配置文件语法(rsyslogd -f /etc/rsyslog.conf -N)。 -

Elasticsearch内存溢出

修改/etc/elasticsearch/jvm.options,调整-Xms和-Xmx参数为系统内存的50%(不超过32GB),并确保系统有足够交换空间。

相关问答FAQs

Q1: 如何区分rsyslog中的TCP和UDP传输?

A: rsyslog中UDP传输使用符号(如@192.168.1.100:514),TCP传输使用符号(如@@192.168.1.100:514),TCP传输可靠性更高,但占用更多资源,适用于生产环境;UDP传输速度快,适合对日志丢失容忍度较高的场景。

Q2: ELK Stack中如何实现日志数据的长期存储?

A: 可通过Elasticsearch的ILM(Index Lifecycle Management)功能实现日志自动管理,在Kibana的“Stack Management”->“Index Lifecycle Policies”中创建策略,设置日志在热阶段保留7天,然后转入温阶段(使用冷存储),30天后删除,或通过Snapshot快照备份至低成本存储介质。