rsyslog 日志服务器是企业级日志管理的核心组件,它通过集中收集、处理、存储和转发来自网络中各类设备(如服务器、路由器、防火墙、应用程序等)的日志信息,为系统监控、故障排查、安全审计和合规性管理提供数据支撑,以下从功能原理、架构设计、部署配置、优化维护及安全防护等方面详细阐述 rsyslog 日志服务器的应用。

rsyslog 日志服务器的功能与原理

rsyslog 是一个开源的日志处理工具,基于传统的 syslog 发展而来,支持 IPv6、多线程、过滤规则、数据库存储等高级功能,成为 Linux 系统默认的日志守护进程,其核心功能包括:

- 日志收集:通过监听 UDP/TCP 端口(默认 514)或使用 RELP(可靠事件日志协议)接收客户端发送的日志,支持本地文件读取和网络传输两种方式。

- 日志过滤:基于日志内容(如优先级、 facility、消息关键词)、来源主机、程序名称等条件进行过滤,实现日志的分类处理。

- 日志转发:将符合条件的日志转发至另一台 rsyslog 服务器、日志分析平台(如 ELK Stack)或存储系统,形成分布式日志架构。

- 日志存储:支持将日志写入本地文件、数据库(MySQL、PostgreSQL、MongoDB 等)、消息队列(Kafka、RabbitMQ)或远程日志服务器,满足不同场景的存储需求。

- 日志格式化:支持自定义日志格式(如添加时间戳、主机名、进程 ID 等字段),便于后续解析和分析。

rsyslog 的工作流程基于“输入-处理-输出”模型:通过输入模块(如 imfile、imudp)接收日志,通过处理模块(如 omprog、ommysql)进行过滤或转换,最后通过输出模块(如 omdisk、omelasticsearch)将日志发送至目标位置。

rsyslog 日志服务器的架构设计

根据企业规模和需求,rsyslog 日志服务器可采用集中式、分布式或分层式架构:

| 架构类型 | 特点 | 适用场景 |

|---|---|---|

| 集中式 | 单台服务器接收所有客户端日志,便于统一管理和分析 | 中小型企业,设备数量较少(<1000 台) |

| 分布式 | 多台日志服务器分区接收日志,通过负载均衡分担压力,避免单点故障 | 大型企业,设备数量庞大(>1000 台) |

| 分层式 | 设置区域日志服务器(如按部门或地理位置)汇总本地日志,再转发至中心日志服务器 | 多分支机构、跨地域部署的企业 |

以集中式架构为例,典型部署包含以下角色:

- 日志客户端:在服务器、网络设备上部署 rsyslog 客户端,将本地日志发送至日志服务器。

- 日志服务器:接收并处理客户端日志,存储至本地或远程存储系统,提供日志查询接口。

- 日志分析平台:与 rsyslog 集成(如通过 Elasticsearch 输出模块),实现日志的可视化分析(如 Kibana 仪表盘)。

rsyslog 日志服务器的部署与配置

安装 rsyslog

以 CentOS 7 为例,使用 yum 安装:

yum install -y rsyslog

安装后启动服务并设置开机自启:

systemctl start rsyslog systemctl enable rsyslog

配置日志服务器

rsyslog 的主配置文件为 /etc/rsyslog.conf,通过模块化规则定义日志处理流程,以下是典型配置示例:

(1)启用网络接收模块

默认情况下,rsyslog 可能未启用网络接收功能,需在配置文件中添加:

# 启用 UDP 模块(默认端口 514) module(load="imudp") input(type="imudp" port="514") # 启用 TCP 模块(推荐,避免日志丢失) module(load="imtcp") input(type="imtcp" port="514")

(2)定义日志存储规则

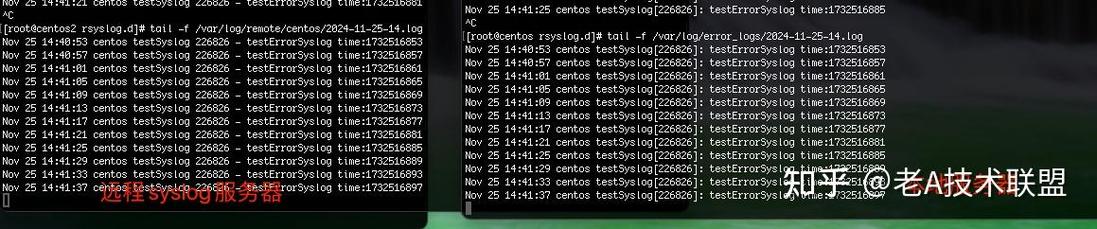

将来自不同客户端的日志按主机名分类存储至 /var/log/remote/ 目录:

# 定义模板:日志文件名格式为 "主机名_日志类型" $template RemoteLogs,"/var/log/remote/%hostname%/%$YEAR%-%$MONTH%-%$DAY%.log" # 接收所有客户端的日志,按模板存储 *.* ?RemoteLogs

(3)配置日志过滤与转发

仅转发包含 "error" 关键词的日志至 Elasticsearch:

# 加载 Elasticsearch 输出模块

module(load="omelasticsearch")

# 定义 Elasticsearch 输出模板

template(name="es-template" type="string" option="json")

constant(value="{\"@timestamp\":\"%timereported:::date-rfc3339%\",\"host\":\"%hostname%\",\"message\":\"%msg%\"}\n")

# 过滤条件:facility 为 "local0" 且消息包含 "error"

if $syslogfacility-text == 'local0' and $msg contains 'error' then {

action(type="omelasticsearch"

server="192.168.1.100"

serverport="9200"

template="es-template"

searchIndex="rsyslog-error")

}

配置日志客户端

在客户端设备上修改 /etc/rsyslog.conf,将本地日志发送至服务器:

# 定义服务器地址 *.* @192.168.1.50:514 # UDP 协议(可能丢失日志) *.* @@192.168.1.50:514 # TCP 协议(推荐)

重启 rsyslog 服务使配置生效。

rsyslog 日志服务器的优化与维护

性能优化

- 协议选择:优先使用 TCP 或 RELP 协议,避免 UDP 因丢包导致日志丢失。

- 多线程处理:通过

$DefaultNetstreamDriverMode和$DefaultNetstreamDriver参数启用多线程网络传输。 - 磁盘 I/O 优化:使用高性能存储(如 SSD),调整日志文件刷新频率(如

$ActionFileFlushInterval减少磁盘写入次数)。 - 队列机制:配置

omfile模块的队列(如action(type="omfile" File="/var/log/test.log" QueueType="LinkedList" QueueSize="10000")),避免日志写入过载导致服务阻塞。

日志轮转与归档

通过 logrotate 工具实现日志轮转,防止日志文件占用过多磁盘空间:

创建 /etc/logrotate.d/rsyslog-remote 配置文件:

/var/log/remote/*/*.log {

daily

missingok

rotate 30

compress

delaycompress

notifempty

create 644 root root

}

监控与告警

- 监控 rsyslog 服务状态(如通过

systemctl status rsyslog检查进程是否运行)。 - 统计日志接收速率(如通过

grep -c "accepted" /var/log/rsyslog),发现异常及时排查。 - 结合 Zabbix 或 Prometheus 设置告警规则,当日志接收量骤降或磁盘空间不足时触发通知。

rsyslog 日志服务器的安全防护

-

访问控制:

- 使用防火墙(如 firewalld 或 iptables)限制仅允许可信客户端 IP 访问日志服务端口(514)。

- 通过 rsyslog 的

omruleset模块基于客户端 IP 进行过滤,if $fromhost-ip startswith "192.168.1." then { *.* ?RemoteLogs } else { discard # 丢弃非可信客户端日志 }

-

数据加密:

- 启用 TLS/SSL 加密传输,避免日志内容被窃听,需先生成证书文件,然后在配置中添加:

module(load="gtls") input(type="imtcp" port="6514" StreamDriver="gtls" StreamDriverMode="1" StreamDriverAuthMode="anon")

- 启用 TLS/SSL 加密传输,避免日志内容被窃听,需先生成证书文件,然后在配置中添加:

-

日志防篡改:

- 将关键日志存储至只读文件系统或写入区块链等不可篡改的存储介质。

- 定期备份日志文件,并验证备份文件的完整性。

相关问答 FAQs

问题 1:如何排查 rsyslog 日志服务器无法接收客户端日志的问题?

解答:可按以下步骤排查:

- 检查防火墙设置:确认日志服务器端口(如 514)已开放,且客户端 IP 在允许列表中。

- 检查 rsyslog 服务状态:确保服务正在运行(

systemctl status rsyslog),且配置文件语法正确(rsyslogd -f /etc/rsyslog.conf -N)。 - 检查网络连通性:在客户端使用

telnet <服务器IP> 514测试端口是否可达。 - 检查客户端配置:确认客户端发送的目标 IP 和端口正确,且使用的是 TCP 协议()而非 UDP()。

- 查看服务器日志:通过

/var/log/messages或/var/log/rsyslog检查是否有错误信息(如权限不足、模块加载失败)。

问题 2:rsyslog 如何实现高可用架构,避免单点故障?

解答:可通过以下方式实现高可用:

- 主备模式:部署两台 rsyslog 服务器(主备),通过 keepalived 或 HAProxy 虚拟一个浮动 IP,客户端将日志发送至浮动 IP,主服务器故障时,自动切换至备用服务器。

- 负载均衡模式:使用 LVS 或 Nginx 对多台 rsyslog 服务器进行负载均衡,客户端日志分发至不同服务器,提高处理能力。

- 集群存储:将日志存储至共享存储(如 NFS、Ceph)或分布式数据库(如 Elasticsearch),即使某台服务器故障,日志数据仍可访问。

- 双写机制:配置主服务器同时将日志写入备用服务器,确保数据实时同步,

# 主服务器配置:将日志同时发送至备用服务器 *.* @@192.168.1.60:514