Linux 服务器流量异常是运维工作中常见的问题,可能由正常业务增长、网络攻击、配置错误或恶意程序等多种因素导致,及时发现并定位异常流量来源,对保障服务器稳定运行和数据安全至关重要,以下从异常流量类型、排查步骤、处理方法及预防措施等方面进行详细说明。

异常流量的常见类型

在排查前,需先了解异常流量的主要表现形式,常见的类型包括:

- 流量突增:服务器进出流量短时间内大幅上升,可能由DDoS攻击、业务高峰或异常访问导致。

- 定向流量异常:特定端口或协议的流量异常升高,如SSH、RDP端口被频繁扫描,或非业务端口(如3389、22)存在大量连接。

- 单向流量异常:服务器仅出流量或仅入流量异常,可能存在数据泄露(如内网主机对外发送敏感数据)或恶意流量回传。

- 不规则脉冲流量:流量呈现周期性、脉冲式波动,可能是僵尸网络、爬虫程序或自动化攻击工具导致。

异常流量排查步骤

初步定位:确认异常范围

- 整体流量监控:通过

iftop、nload或vnstat等工具查看实时和历史流量,判断是单台服务器异常还是整个集群异常。iftop -i eth0 -nN # 查看eth0网卡的实时流量,按IP排序 vnstat -l # 查看流量实时统计

- 网络设备层面:登录交换机或路由器,检查端口的流量统计和错误包情况,确认异常是否源于网络设备转发异常。

精准定位:分析流量来源和目标

若确认是单台服务器异常,需进一步分析流量的来源IP、目标端口及协议:

-

使用

netstat或ss分析连接状态:netstat -an | grep ESTABLISHED | awk '{print $5}' | cut -d: -f1 | sort | uniq -c | sort -nr ss -tunap | grep ESTABLISHED | awk '{print $5}' | cut -d: -f1 | sort | uniq -c | sort -nr上述命令可展示当前活跃连接的IP及连接数,帮助定位高频访问源。

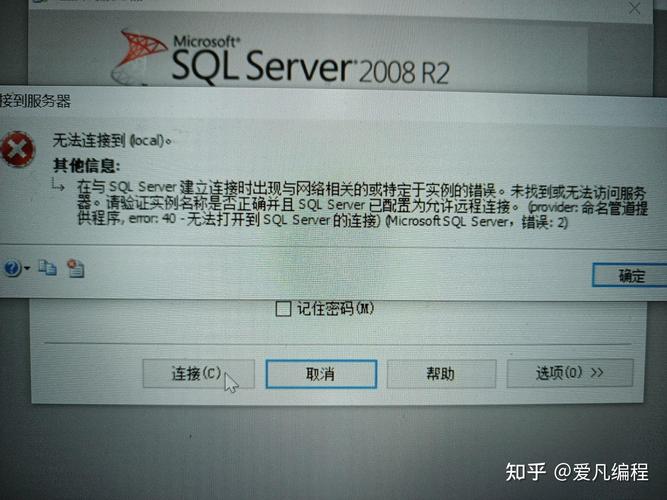

(图片来源网络,侵删)

(图片来源网络,侵删) -

使用

tcpdump抓包分析:

对异常流量进行抓包,分析数据包内容:tcpdump -i eth0 src host 192.168.1.100 -w capture.pcap # 抓取指定来源IP的流量 tcpdump -i eth0 port 80 -w http.pcap # 抓取80端口的流量

使用Wireshark打开pcap文件,可详细分析协议类型、负载内容,判断是否为恶意请求(如SQL注入、XSS攻击特征)。

-

利用

iptables记录策略:

若怀疑特定端口异常,可临时添加iptables记录规则:iptables -A INPUT -p tcp --dport 80 -j LOG --log-prefix "HTTP_ACCESS: "

通过

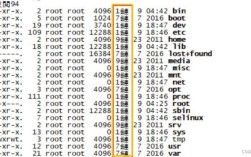

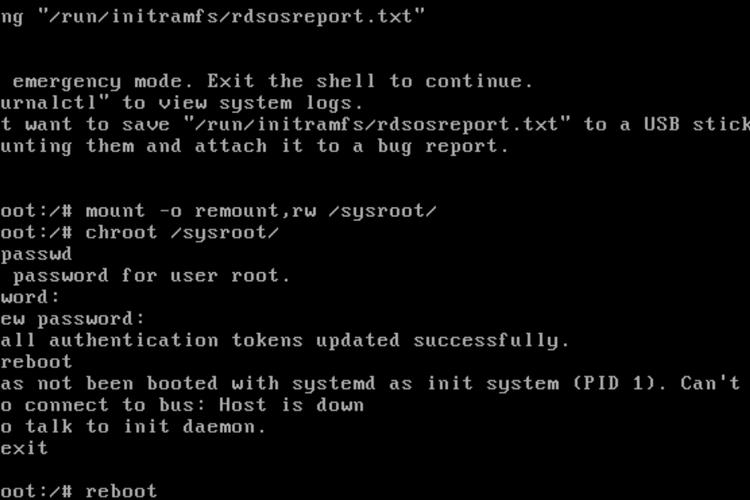

/var/log/messages查看日志,定位高频访问IP。 (图片来源网络,侵删)

(图片来源网络,侵删)

深度排查:检查系统资源与进程

流量异常可能与恶意进程或系统漏洞相关,需进一步检查:

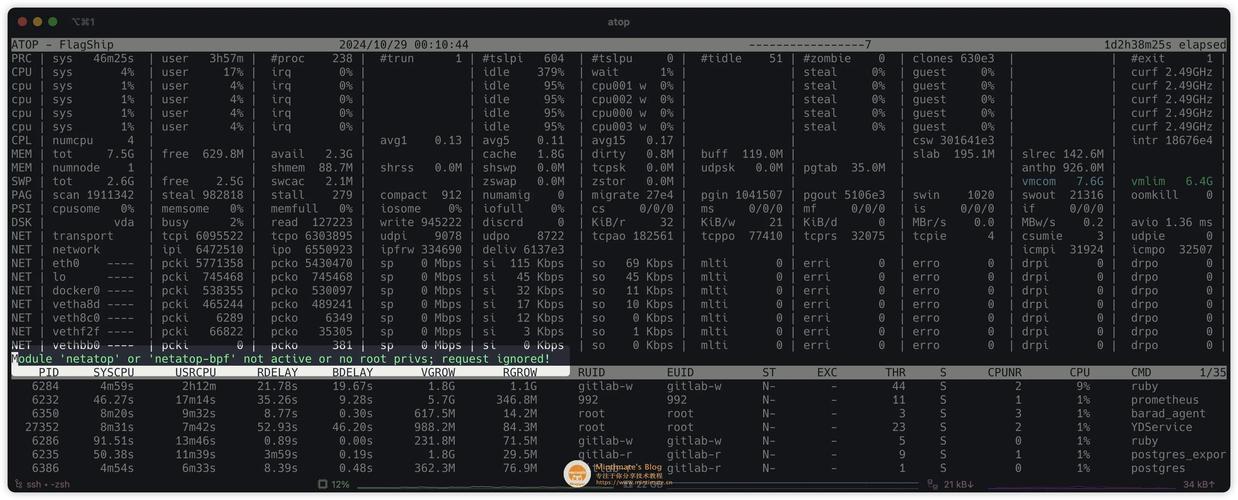

- 进程监控:使用

top、htop或ps aux查看CPU、内存占用异常的进程,重点关注非业务进程或伪装成系统服务的进程(如挖矿程序常伪装为kworker、systemd等)。 - 文件系统检查:扫描异常文件,如隐藏的脚本、后门文件,使用

find命令查找近期修改的可执行文件:find / -type f -mtime -7 -executable 2>/dev/null | grep -v "/proc"

- 用户与权限检查:查看登录日志(

last、/var/log/secure),确认是否存在异常登录;检查/etc/passwd、/etc/shadow是否有异常用户。

流量分类与归因

结合上述分析,判断异常流量类型:

- 正常业务流量:如业务促销、推广活动导致的流量高峰,需评估服务器配置是否需要扩容。

- 恶意攻击流量:如DDoS、CC攻击,特征为大量无效请求或高频短连接。

- 内部异常流量:如被入侵的服务器作为跳板对外攻击,或内网主机数据泄露。

异常流量处理方法

临时缓解措施

- 限制IP访问:通过

iptables或firewalld封禁恶意IP:iptables -A INPUT -s 192.168.1.100 -j DROP firewall-cmd --permanent --add-rich-rule="rule family='ipv4' source address='192.168.1.100' drop"

- 端口限制:关闭非必要端口,仅开放业务必需端口(如80、443)。

- 带宽限速:使用

tc(Traffic Control)对异常流量限速:tc qdisc add dev eth0 root tbf rate 1mbit burst 32kbit latency 400ms

根本原因处理

- 安全加固:修复系统漏洞,更新软件版本;禁用默认密码,启用SSH密钥登录。

- 清除恶意程序:查杀病毒或后门,隔离异常文件;重置被入侵账户的密码。

- 优化业务架构:对于业务高峰,通过负载均衡、CDN分发流量;对于攻击流量,接入专业DDoS防护服务(如阿里云DDoS防护、Cloudflare)。

长期监控与预防

- 部署监控工具:使用

Zabbix、Prometheus+Grafana持续监控服务器流量、CPU、内存等指标,设置阈值告警。 - 日志分析:通过

ELK(Elasticsearch、Logstash、Kibana)或Graylog集中分析服务器日志,及时发现异常行为。 - 定期巡检:定期检查系统进程、开放端口、用户权限,建立安全基线。

相关问答FAQs

Q1: 如何区分正常业务流量突增和DDoS攻击?

A: 可通过以下方式区分:

- 访问特征:DDoS攻击通常表现为大量不同IP的短连接、无效请求(如HTTP GET不完整请求),而正常业务流量IP分布较集中,请求完整。

- 协议分析:使用

tcpdump抓包,DDoS攻击可能包含大量SYN包或畸形数据包,正常业务流量符合协议规范。 - 资源占用:DDoS攻击可能导致服务器网络带宽占满,但CPU、内存占用可能正常(如SYN Flood);而正常业务高峰通常伴随CPU、内存同步升高。

Q2: 服务器流量异常但无法定位具体原因,怎么办?

A: 若常规方法无法定位,可尝试以下步骤:

- 全流量镜像分析:通过网络设备将服务器流量镜像到分析服务器,使用

Wireshark或Zeek(原Bro)进行深度流量检测。 - 容器化环境排查:若为容器部署,检查

docker stats或kubectl top,定位异常容器;通过docker logs查看容器日志,分析异常进程。 - 专业安全工具:使用

osquery进行系统级检测,或接入第三方安全服务(如火眼、奇安信)进行威胁狩猎。 - 对比基线:对比服务器历史流量数据、配置文件,确认是否存在未授权的配置变更或新增服务。

通过系统性的排查流程和工具组合,可有效定位Linux服务器流量异常问题,并采取针对性措施保障服务器安全稳定运行。